En los últimos años, el panorama digital ha experimentado una notable transformación, marcada por un aumento sin precedentes del uso de aplicaciones móviles. Las aplicaciones móviles se han convertido en una parte inseparable de nuestras rutinas diarias, satisfaciendo diversas necesidades y mejorando la comodidad.

Sin embargo, a medida que ha aumentado la popularidad de las aplicaciones móviles, también lo ha hecho la preocupación por su seguridad. Las tácticas de los ciberdelincuentes, en constante evolución, plantean riesgos significativos, como la violación de datos, el robo de información sensible y posibles daños financieros y de reputación tanto para los usuarios como para los desarrolladores de aplicaciones.

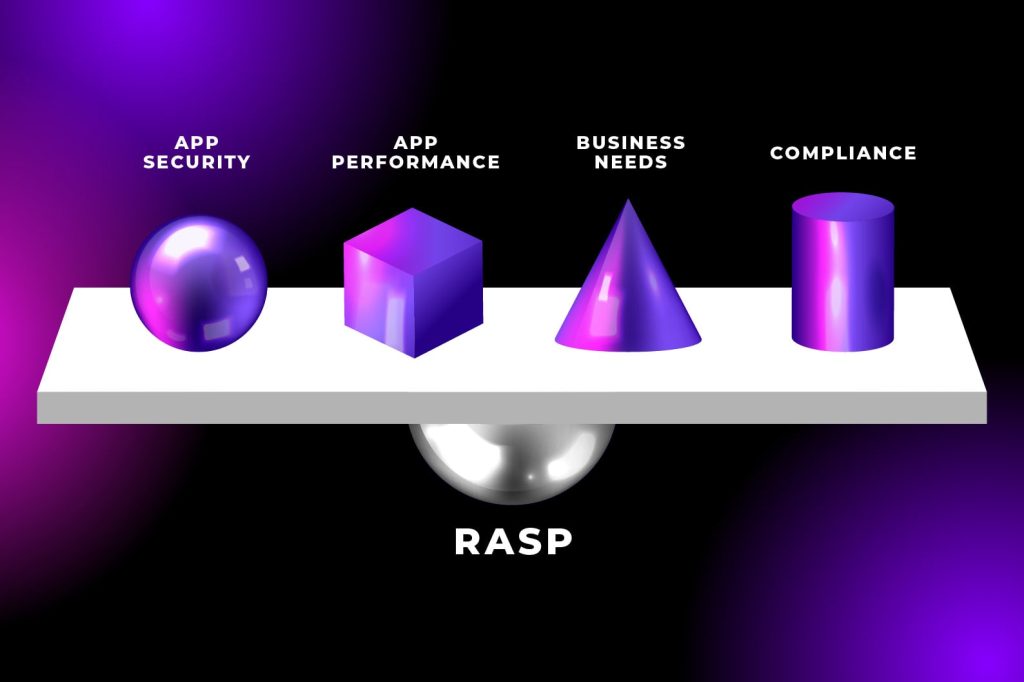

Para combatir estas crecientes amenazas, el ámbito de las soluciones de seguridad ha sido testigo del auge de autoprotección de aplicaciones en tiempo de ejecución (RASP) como un formidable mecanismo de defensa en tiempo real para la seguridad de las aplicaciones móviles.

¿Cuáles son los retos a los que se enfrentan las soluciones RASP a la hora de proteger las aplicaciones móviles?

Las soluciones RASP han demostrado ser prometedoras para reforzar la seguridad de las aplicaciones móviles. Sin embargo, también se enfrentan a ciertos retos y limitaciones que deben abordarse con eficacia.

1. Diversas plataformas móviles y sistemas operativos

El ecosistema de las aplicaciones móviles es muy diverso, con aplicaciones que se ejecutan en varias plataformas, como Android e iOS, cada una con sus propias versiones de sistema operativo y especificaciones de dispositivo. Esta diversidad dificulta que las soluciones RASP ofrezcan una protección coherente en todas las plataformas. Las implementaciones de RASP pueden requerir una personalización para cada entorno, lo que aumenta la complejidad y los esfuerzos de mantenimiento.

2. Control limitado del entorno móvil

A diferencia de las aplicaciones web tradicionales, las aplicaciones móviles funcionan en un entorno más controlado y restringido debido a las directrices de la plataforma y las políticas de la tienda de aplicaciones. Este control limitado puede dificultar la capacidad de RASP para acceder a datos críticos en tiempo de ejecución y supervisar el comportamiento de la aplicación con eficacia. RASP puede enfrentarse a restricciones en determinados sistemas operativos móviles, lo que limita su capacidad para proteger completamente la aplicación.

3. Almacenamiento y transmisión de datos seguros

Las aplicaciones móviles manejan datos sensibles de los usuarios, como información personal, datos financieros y credenciales de acceso. Garantizar la seguridad del almacenamiento y la transmisión de los datos es esencial para evitar su filtración. Sin embargo, el RASP puede tener dificultades para inspeccionar datos cifrados, lo que dificulta la detección de ataques dirigidos a datos en tránsito o almacenados de forma cifrada.

4. Reputación de aplicaciones móviles y bibliotecas de terceros

Las aplicaciones móviles dependen a menudo de bibliotecas y componentes de terceros, cuya fiabilidad no siempre está garantizada. Las bibliotecas de terceros maliciosas o vulnerables pueden introducir riesgos de seguridad en la aplicación, y RASP puede tener una visibilidad limitada del comportamiento de estos componentes externos, lo que dificulta la identificación y mitigación de las amenazas derivadas de ellos.

5. Vulnerabilidades del modo fuera de línea

Las aplicaciones móviles funcionan con frecuencia sin conexión o en modos de baja conectividad, lo que puede aumentar los riesgos de seguridad. En estos casos, es posible que el RASP no tenga acceso a información sobre amenazas en tiempo real ni la capacidad de comunicarse con un servidor de seguridad centralizado, lo que puede dejar la aplicación expuesta a ataques que, de otro modo, se habrían detectado en un entorno en línea.

6. Limitaciones de los dispositivos móviles

Los dispositivos móviles tienen limitaciones inherentes en términos de potencia de procesamiento, memoria y duración de la batería. Las soluciones RASP deben encontrar un equilibrio entre proporcionar una protección eficaz y minimizar el impacto en el rendimiento del dispositivo y el consumo de batería. Las implementaciones de RASP que consumen muchos recursos pueden afectar negativamente a la usabilidad de la aplicación y agotar rápidamente la batería del dispositivo.

7. Detección de ataques sofisticados

Los ciberataques avanzados y sofisticados contra las vulnerabilidades de las aplicaciones móviles son cada vez más frecuentes. Los atacantes pueden utilizar técnicas como la ofuscación de código, el polimorfismoy tácticas de evasión para eludir las medidas de seguridad, incluido el RASP. Detectar y mitigar estos ataques en tiempo real es un reto importante para las soluciones RASP.

8. Actualizaciones y mantenimiento constantes

Para seguir siendo eficaces, las soluciones RASP deben recibir actualizaciones periódicas para hacer frente a las nuevas amenazas y vulnerabilidades. Sin embargo, la actualización de las aplicaciones móviles puede ser un proceso más lento que el de las aplicaciones web, ya que los usuarios tienen que descargar e instalar las actualizaciones manualmente. Garantizar el despliegue rápido y generalizado de las actualizaciones RASP puede ser un reto para los desarrolladores de aplicaciones y los equipos de seguridad.

Las limitaciones de la seguridad RASP

Existen algunos inconvenientes inherentes a la aplicación del RASP en el contexto de la seguridad de las aplicaciones móviles. Los desarrolladores de aplicaciones y los equipos de seguridad deben ser conscientes de las siguientes limitaciones al implementar RASP para asegurarse de que crean una estrategia de seguridad completa y eficaz que proteja sus aplicaciones de una amplia gama de amenazas:

- Falsos positivos y falsos negativos

- Gastos generales de funcionamiento

- Soporte limitado para sistemas heredados

- Evolución del panorama de las amenazas

- Cuestiones de conformidad

Limitación nº 1: falsos positivos y falsos negativos

Uno de los retos críticos a los que se enfrentan las soluciones RASP en la seguridad de las aplicaciones móviles es el delicado equilibrio entre minimizar los falsos positivos y evitar los falsos negativos.

Falsos positivos

Los falsos positivos se producen cuando la solución RASP identifica erróneamente un comportamiento legítimo de la aplicación como malicioso o sospechoso. Por ejemplo, ciertas funcionalidades de la aplicación o acciones del usuario pueden activar alertas RASP debido a su similitud con patrones de ataque, lo que conduce a alertas de seguridad innecesarias. Los falsos positivos frecuentes pueden frustrar a los usuarios de las aplicaciones y hacer que pierdan la confianza en las medidas de seguridad, lo que lleva a los usuarios a ignorar las alertas auténticas.

El exceso de falsos positivos no sólo socava la confianza de los usuarios, sino que también genera una considerable carga administrativa. Los desarrolladores de aplicaciones y los equipos de seguridad pueden dedicar un tiempo valioso a investigar y mitigar las falsas alarmas, desviando su atención de las amenazas de seguridad reales. Además, los falsos positivos pueden provocar el bloqueo innecesario de funciones de la aplicación o incluso su suspensión temporal, lo que se traduce en una mala experiencia del usuario y posibles pérdidas económicas para las empresas.

Falsos negativos

Por otro lado, los falsos negativos se producen cuando la solución RASP no detecta auténticas amenazas para la seguridad. Esto puede ocurrir debido a técnicas de ataque avanzadas, tácticas de evasión o limitaciones en el conjunto de reglas del RASP. Los atacantes evolucionan constantemente sus estrategias, por lo que es un reto para el RASP mantenerse al día con el panorama de amenazas en constante cambio.

Los falsos negativos suponen un grave riesgo para la seguridad de las aplicaciones móviles, ya que permiten que las amenazas reales pasen desapercibidas y exploten potencialmente las vulnerabilidades. Una brecha de seguridad no detectada puede dar lugar a filtraciones de datos, pérdidas financieras, daños a la reputación e incumplimiento de la normativa. La incapacidad para identificar y frustrar ataques sofisticados puede socavar gravemente la credibilidad de la seguridad RASP y la postura general de seguridad de la aplicación móvil.

Consideración: Lograr un enfoque equilibrado

Equilibrar los falsos positivos y los falsos negativos es una tarea compleja que requiere un ajuste continuo de las reglas y algoritmos de RASP. Alcanzar el equilibrio adecuado es crucial para garantizar que RASP identifique y responda eficazmente a las auténticas amenazas a la seguridad, minimizando al mismo tiempo las interrupciones innecesarias del funcionamiento normal de la aplicación. Esto implica actualizaciones periódicas y la colaboración con proveedores de inteligencia sobre amenazas para mantenerse informado sobre los nuevos patrones de ataque.

- Aprendizaje automáticoy análisis del comportamiento: Para mejorar la precisión en la detección de amenazas, algunas soluciones RASP avanzadas incorporan algoritmos de aprendizaje automático y análisis de comportamiento. El aprendizaje automático permite a RASP aprender de los datos históricos, mejorando su capacidad para distinguir entre el comportamiento genuino de la aplicación y las amenazas potenciales. El análisis de comportamiento supervisa las actividades de la aplicación a lo largo del tiempo, creando líneas de base para el comportamiento normal y emitiendo alertas cuando se producen desviaciones.

- Personalización y ajuste: Los desarrolladores de aplicaciones y los equipos de seguridad pueden personalizar las reglas RASP en función del comportamiento específico de su aplicación y del panorama de amenazas. Ajustar la configuración de RASP puede ayudar a reducir los falsos positivos y aumentar la sensibilidad para detectar ataques más sofisticados adaptados al contexto de la aplicación. Sin embargo, para encontrar el equilibrio adecuado es necesario conocer a fondo las funcionalidades de la aplicación y los posibles riesgos para la seguridad.

Limitación nº 2: sobrecarga de rendimiento

La sobrecarga de rendimiento es una consideración importante a la hora de implantar soluciones RASP para la seguridad de las aplicaciones móviles. El RASP puede introducir ciertas implicaciones de rendimiento que pueden afectar a la experiencia general del usuario y a la capacidad de respuesta de la aplicación.

Seguimiento y análisis en tiempo real

Las soluciones RASP funcionan supervisando continuamente el comportamiento en tiempo de ejecución de la aplicación móvil y analizando la ejecución del código para detectar posibles amenazas a la seguridad. Esta supervisión en tiempo real requiere recursos informáticos adicionales, como ciclos de CPU y uso de memoria. El análisis constante del comportamiento de la aplicación puede suponer una sobrecarga, especialmente en entornos con recursos limitados, como los dispositivos móviles con capacidad de procesamiento y memoria limitadas.

Impacto en la capacidad de respuesta de la aplicación

En el caso de las aplicaciones móviles, la capacidad de respuesta es crucial para garantizar una experiencia de usuario fluida y sin interrupciones. Cualquier retraso o demora en la capacidad de respuesta de la aplicación puede frustrar a los usuarios y provocar su abandono. La sobrecarga de rendimiento introducida por el RASP puede afectar al tiempo de respuesta de la aplicación, ralentizando la carga, el procesamiento de las entradas del usuario o la ejecución de determinadas tareas. Por lo tanto, es esencial encontrar un equilibrio entre una seguridad sólida y un rendimiento óptimo de la aplicación.

Consumo de batería

Los dispositivos móviles suelen funcionar con baterías, y los usuarios esperan que sus aplicaciones sean eficientes desde el punto de vista energético. Las actividades continuas de supervisión y análisis de RASP pueden aumentar el consumo de energía de la aplicación y agotar más rápidamente la batería del dispositivo. Como los usuarios de aplicaciones móviles dan prioridad a la duración de la batería, el uso excesivo de energía debido a la sobrecarga de RASP puede llevarles a desinstalar o evitar aplicaciones que afectan notablemente al rendimiento de la batería.

Limitación de recursos

Muchos dispositivos móviles tienen recursos limitados, como RAM y CPU, en comparación con los ordenadores de sobremesa tradicionales. Los requisitos de recursos adicionales de RASP pueden exacerbar las limitaciones de recursos, provocando fallos en la aplicación o una menor estabilidad. En casos extremos, el elevado consumo de recursos podría incluso hacer que la aplicación fallara o se bloqueara, lo que daría lugar a una mala experiencia de usuario y a críticas negativas.

Impacto de la latencia de la red

Las soluciones RASP pueden interactuar con servidores de seguridad externos o fuentes de inteligencia sobre amenazas para obtener actualizaciones y datos sobre amenazas en tiempo real. La latencia de la red y los problemas de conectividad pueden aumentar la sobrecarga de rendimiento, ya que los retrasos en la comunicación con los servidores remotos pueden afectar a la capacidad de respuesta y de detección de amenazas en tiempo real de RASP.

Actualizaciones y mantenimiento continuos

Las soluciones RASP deben actualizarse continuamente para seguir siendo eficaces contra las amenazas nuevas y en evolución. Las actualizaciones periódicas son necesarias para mantener las reglas y algoritmos RASP al día con las últimas técnicas de ataque. Sin embargo, las actualizaciones frecuentes pueden aumentar el uso de datos y el tamaño de las descargas de aplicaciones, lo que puede afectar a los usuarios con planes de datos limitados.

Consideración: Equilibrio entre seguridad y rendimiento

Lograr un equilibrio entre una seguridad sólida y un rendimiento óptimo de la aplicación es esencial. Los desarrolladores de aplicaciones y los equipos de seguridad deben evaluar cuidadosamente el impacto de RASP en el rendimiento de la aplicación y ajustar la configuración de RASP en consecuencia. Alcanzar el equilibrio adecuado garantiza que las medidas de seguridad no comprometan la experiencia del usuario ni la funcionalidad de la aplicación.

- Estrategias de optimización: Para minimizar la sobrecarga de rendimiento, los desarrolladores de RASP emplean varias estrategias de optimización. Estas pueden incluir la optimización de los algoritmos en aras de la eficiencia, la reducción de la frecuencia de monitorización en áreas menos críticas de la aplicación o la provisión de ajustes configurables para permitir a los usuarios ajustar el nivel de protección de RASP en función de las capacidades de sus dispositivos.

Limitación nº 3: compatibilidad limitada con sistemas heredados

Los sistemas heredados son aplicaciones móviles antiguas desarrolladas con tecnologías, lenguajes de programación y marcos de trabajo obsoletos. Estas aplicaciones pueden haber estado en uso durante mucho tiempo y no han sido objeto de actualizaciones o modernizaciones significativas. Las aplicaciones heredadas pueden presentar desafíos únicos en términos de seguridad, compatibilidad y mantenimiento para las soluciones RASP.

Problemas de compatibilidad

Las soluciones RASP suelen estar diseñadas para integrarse a la perfección con las aplicaciones modernas que se adhieren a las prácticas de programación contemporáneas. Sin embargo, los sistemas heredados pueden carecer de los ganchos, API o interfaces necesarios en los que se basa RASP para la supervisión y el análisis en tiempo real. La falta de compatibilidad puede dificultar la integración fluida de la seguridad RASP en dichas aplicaciones.

Complejidad del código y deuda técnica

Las aplicaciones heredadas suelen caracterizarse por bases de código complejas y monolíticas que se han ido acumulando con el tiempo. La deuda técnica, derivada de prácticas de codificación subóptimas y de una documentación insuficiente, puede dificultar la comprensión y la modificación eficaz del comportamiento de la aplicación. Esta complejidad puede dificultar la personalización y el ajuste del RASP para adaptarlo a las necesidades de seguridad específicas de la aplicación.

Apoyo limitado de los proveedores

A medida que avanza la tecnología, los proveedores de software pueden cambiar su enfoque para dar soporte a tecnologías más actuales, dejando a los sistemas heredados sin un soporte adecuado por parte del proveedor. Esta falta de asistencia de los proveedores puede plantear problemas a la hora de obtener actualizaciones RASP, parches de seguridad y orientación técnica para las aplicaciones heredadas.

Riesgos de la retroadaptación

Intentar adaptar la seguridad RASP a una aplicación heredada puede ser una tarea desalentadora. El proceso podría requerir modificaciones significativas en el código base de la aplicación, lo que podría introducir nuevos errores y vulnerabilidades de seguridad. Además, modificar el código heredado sin realizar pruebas exhaustivas puede tener consecuencias imprevistas que comprometan la funcionalidad y la seguridad de la aplicación.

Asignación de recursos

La asignación de recursos para implantar el RASP en sistemas heredados puede ser una cuestión polémica. Las organizaciones pueden tener que elegir entre invertir tiempo y esfuerzo en proteger aplicaciones antiguas o migrar a plataformas más nuevas y seguras. Dar prioridad a la implantación de RASP en sistemas heredados requiere una cuidadosa consideración de la criticidad de la aplicación, la base de usuarios y los riesgos de seguridad potenciales.

Consideración: Equilibrio entre seguridad y necesidades empresariales

Las aplicaciones móviles, incluso las heredadas, pueden seguir cumpliendo funciones empresariales críticas o tener una base de usuarios considerable. Equilibrar la necesidad de proteger estas aplicaciones con la viabilidad de actualizarlas o modernizarlas puede ser una decisión difícil para las organizaciones. La implantación de RASP puede considerarse una medida provisional para proteger las aplicaciones heredadas hasta que se establezcan estrategias de seguridad más completas.

- Gestionar el reto del final de la vida útil: En el caso de ciertas aplicaciones heredadas que han llegado al final de su vida útil, las organizaciones se enfrentan a un dilema aún más complejo. Seguir dependiendo de estas aplicaciones puede ser necesario para la continuidad del negocio, pero la falta de soporte y actualizaciones constantes plantea problemas de seguridad. En tales casos, las organizaciones deben gestionar cuidadosamente los riesgos e implantar medidas de seguridad compensatorias adicionales.

Limitación nº 4: Evolución del panorama de amenazas

La evolución del panorama de las amenazas es un reto dinámico y persistente que afecta significativamente a la eficacia de las soluciones RASP en la seguridad de las aplicaciones móviles.

Ataques de día cero

Las vulnerabilidades de día cero son desconocidas para muchos desarrolladores y proveedores de aplicaciones, lo que las hace especialmente peligrosas. Los atacantes buscan activamente y explotan estas vulnerabilidades no reveladas de las aplicaciones móviles antes de que puedan ser parcheadas. Las soluciones RASP deben tener la capacidad de detectar y mitigar los ataques de día cero, incluso sin conocimiento previo de las vulnerabilidades específicas.

Ataques polimórficos y evasivos

Los ataques polimórficos consisten en cambiar constantemente los patrones de ataque y las características del malware para eludir la detección por parte de las medidas de seguridad, incluido el RASP. Los ataques evasivos emplean tácticas para obstaculizar o engañar la supervisión y el análisis de RASP, lo que dificulta su detección en tiempo real. Las soluciones RASP deben emplear técnicas de detección avanzadas para identificar y contrarrestar eficazmente estas tácticas evasivas.

Ataques selectivos a aplicaciones móviles

Las aplicaciones móviles que manejan datos confidenciales o tienen una gran base de usuarios se convierten en objetivos atractivos para los atacantes. Los ataques personalizados dirigidos a aplicaciones móviles específicas requieren que el RASP sea adaptable y capaz de identificar patrones y comportamientos de amenaza específicos de cada aplicación.

Consideración: Despliegue rápido de las actualizaciones del RASP

Para seguir siendo eficaces frente a la evolución de las amenazas, las soluciones RASP deben contar con un mecanismo de despliegue rápido de actualizaciones. Las actualizaciones oportunas que incluyan nuevas firmas de amenazas, algoritmos de detección y parches de seguridad son cruciales para mantener el máximo nivel de seguridad.

- Integración con la inteligencia sobre amenazas: El acceso a la inteligencia sobre amenazas en tiempo real es esencial para que RASP identifique rápidamente las amenazas emergentes. Las soluciones RASP deben integrarse con fuentes de inteligencia sobre amenazas para recibir información actualizada sobre nuevas técnicas de ataque, malware y vulnerabilidades.

- Colaboración e intercambio de información: La comunidad de la ciberseguridad se beneficia de los esfuerzos de colaboración y del intercambio de información. Los proveedores de RASP, los desarrolladores de aplicaciones y los profesionales de la seguridad deben compartir conocimientos y resultados de investigación para mejorar colectivamente la tecnología RASP y adelantarse a las amenazas en evolución.

- Seguimiento y análisis continuos: El comportamiento de las aplicaciones móviles cambia con el tiempo debido a las actualizaciones de software, el comportamiento de los usuarios y las configuraciones del sistema. Las soluciones RASP deben supervisar y analizar continuamente el comportamiento de las aplicaciones para adaptarse a estos cambios y mantener una capacidad de detección de amenazas precisa.

- Aprendizaje automático e integración de la IA: La integración de capacidades de aprendizaje automático e inteligencia artificial (IA) en el RASP puede mejorar su capacidad para detectar y responder a amenazas complejas. El RASP basado en IA puede aprender de los datos históricos, identificar patrones y predecir posibles ataques, reforzando la seguridad general de las aplicaciones móviles.

- Sensibilización y educación de los usuarios: Las soluciones RASP son más eficaces cuando los usuarios de las aplicaciones son conscientes de los riesgos potenciales para la seguridad y toman las precauciones adecuadas. Educar a los usuarios sobre prácticas seguras de uso de aplicaciones, como evitar enlaces sospechosos o conceder permisos innecesarios, puede reducir la probabilidad de éxito de los ataques.

Limitación nº 5: Cuestiones de conformidad

Las soluciones RASP desempeñan un papel crucial en la mejora de la seguridad de las aplicaciones móviles, pero su implantación puede introducir ciertos retos relacionados con el cumplimiento de la normativa.

Normativa sectorial

Diferentes sectores, como el financiero, el sanitario y el gubernamental, están sujetos a normativas y leyes de protección de datos específicas. Estas normativas exigen medidas de seguridad estrictas para salvaguardar los datos sensibles de los usuarios y garantizar el cumplimiento de la normativa. Aunque el RASP puede reforzar la seguridad de las aplicaciones móviles, es posible que no cubra todos los requisitos específicos de las normativas sectoriales.

Cumplimiento de la protección de datos

Las normativas sobre privacidad de datos, como el Reglamento General de Protección de Datos (GDPR) en Europa o la Ley de Privacidad del Consumidor de California (CCPA) en Estados Unidos, imponen normas estrictas sobre la recopilación, el almacenamiento y el procesamiento de los datos de los usuarios. Las organizaciones deben asegurarse de que la implementación de RASP se alinea con estas normativas para proteger adecuadamente la privacidad de los usuarios.

Requisitos de registro y auditoría

Ciertas normas de cumplimiento exigen un registro y una auditoría detallados de los eventos de seguridad. Las soluciones RASP deben proporcionar registros completos para realizar un seguimiento de los incidentes de seguridad y facilitar las auditorías. Las capacidades de registro incompletas o inadecuadas pueden obstaculizar la capacidad de una organización para demostrar el cumplimiento durante una auditoría.

Transmisión segura de datos

Las normas de cumplimiento suelen exigir una transmisión de datos segura, especialmente cuando se intercambia información sensible entre la aplicación y servidores remotos. Las soluciones RASP deben ser capaces de inspeccionar y proteger la transmisión de datos para cumplir eficazmente estos requisitos.

Certificación de aplicaciones móviles

En algunos casos, las aplicaciones móviles deben someterse a certificaciones o evaluaciones de seguridad antes de ser aprobadas para su distribución o uso. Las implementaciones de RASP deben revisarse cuidadosamente para cumplir los criterios de certificación y las normas de seguridad exigidas por los mercados de aplicaciones o los organismos reguladores.

Actualizaciones en tiempo real de los cambios de conformidad

Los requisitos de cumplimiento normativo pueden cambiar con el tiempo, lo que exige actualizar las medidas y prácticas de seguridad. Las soluciones RASP deben proporcionar actualizaciones oportunas para adaptarse a estos cambios y garantizar un cumplimiento continuo.

Transferencia transfronteriza de datos

Para las organizaciones con presencia mundial, la transferencia transfronteriza de datos puede ser un problema de cumplimiento. Las soluciones RASP deben ser capaces de gestionar las transferencias de datos de conformidad con las leyes y normativas aplicables de los distintos países.

Consideración: Equilibrio entre cumplimiento y seguridad

Aunque el RASP puede mejorar la seguridad de las aplicaciones móviles, es esencial encontrar un equilibrio entre los requisitos de cumplimiento y las necesidades generales de seguridad de la aplicación. Las organizaciones deben evaluar la eficacia del RASP a la hora de abordar objetivos de cumplimiento específicos y considerar medidas de seguridad complementarias para cumplir plenamente las obligaciones normativas.

- Tratamiento transparente de los datos: Las soluciones RASP pueden procesar datos de aplicaciones para supervisar y analizar el comportamiento en tiempo de ejecución. Los desarrolladores de aplicaciones y las organizaciones deben ser transparentes sobre las prácticas de manejo de datos y garantizar el cumplimiento de las leyes de protección de datos pertinentes y los requisitos de consentimiento del usuario.

- Cumplimiento del proveedor RASP: Al seleccionar una solución RASP, las organizaciones deben evaluar el cumplimiento de las normas del sector y la normativa de protección de datos por parte del propio proveedor. Garantizar que el proveedor de RASP se adhiere a las mejores prácticas de seguridad y privacidad añade una capa adicional de confianza en la solución.

Al adoptar una estrategia de seguridad integral y tener en cuenta las limitaciones y los retos del RASP, las organizaciones pueden reforzar la seguridad de sus aplicaciones móviles y salvaguardar los datos sensibles de los usuarios. Trabajando en armonía con otras medidas de seguridad, el RASP puede convertirse en un componente vital de un enfoque de seguridad holístico que fortalezca las aplicaciones móviles frente a una amplia gama de ciberamenazas.

La vigilancia continua y la adaptabilidad son esenciales para adelantarse a las amenazas en evolución y ofrecer experiencias móviles seguras a los usuarios. Póngase en contacto con uno de nuestros especialistasy juntos podremos empezar a proteger su aplicación móvil.