Hable con un especialista sobre cómo proteger sus aplicaciones con Verimatrix XTD.

Hable con un especialista sobre cómo proteger sus aplicaciones con Verimatrix XTD.

Los datos muestran que, en todo el mundo, 36 de cada 1.000 dispositivos Android están rooteados. Los atacantes utilizan el rooting como medio para comprender mejor cómo se ejecuta su aplicación, para modificar el comportamiento de su aplicación mientras se ejecuta o para robar datos confidenciales. Verimatrix XTD ofrece detección automática de root para que pueda confiar en que su aplicación sólo se ejecuta en entornos Android seguros.

En dispositivos rooteados, los hackers pueden modificar tu aplicación, ejecutar scripts que roban datos e incluso comprometer áreas no compartidas, como el sandbox de tu aplicación.

Una vez rooteado, un hacker tiene pleno control administrativo sobre el dispositivo y puede utilizarlo para presentar al usuario información falsa o maliciosa.

Los dispositivos rooteados facilitan a los hackers la distribución, actualización y automatización de ataques de malware, que a menudo extraen datos personales confidenciales directamente de la aplicación.

Blindy confía en la integridad de los sandboxes para la seguridad de las aplicaciones, ya que sólo pueden proteger tu aplicación si su integridad no se ha visto comprometida. La detección de root de nivel comercial protege tu aplicación validando que un dispositivo rooteado no ha concedido privilegios excesivos.

Si tu aplicación procesa información personal de un usuario, estás obligado por la normativa de datos a utilizar medidas de seguridad razonables y apropiadas para defenderse de vulnerabilidades comunes como el rooting.

No se requieren conocimientos especializados en seguridad para implantar las soluciones de blindaje de XTD, fácilmente configurables. Aproveche las opciones de código cero que detectan y protegen contra el rooting, permitiéndole mantener el ritmo de su desarrollo. Cree aplicaciones autodefensivas con soluciones de seguridad automatizadas e inteligentes en las que puede confiar.

Las soluciones de blindaje flexibles de XTD permiten a su equipo personalizar la reacción de su aplicación en función de las amenazas detectadas; otras soluciones de seguridad simplemente desactivarían su aplicación por completo.

Con la seguridad personalizable, puede bloquear el uso de determinadas funciones en lugar de cerrar toda la operación para garantizar que su negocio no se vea interrumpido.

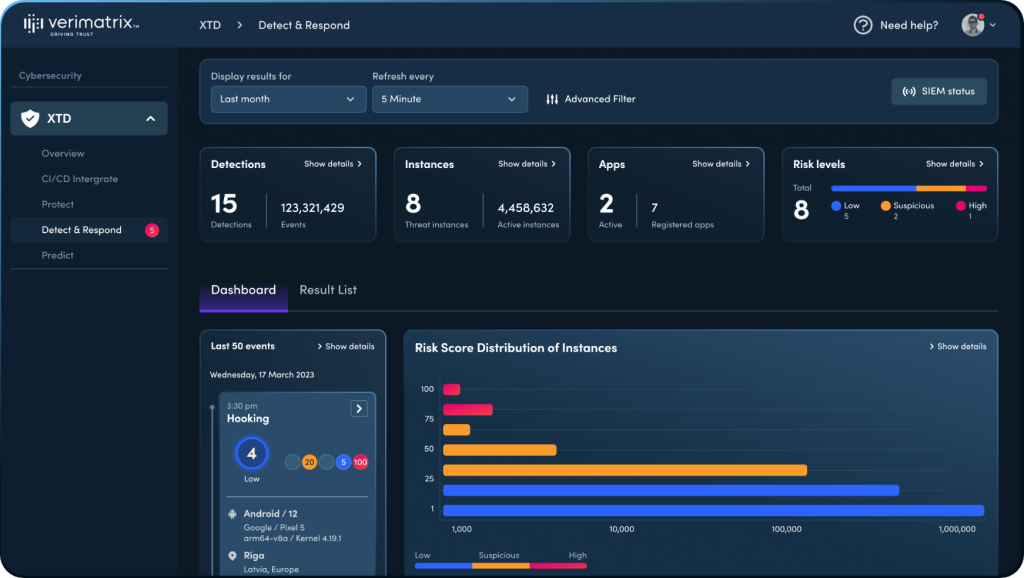

Verimatrix XTD

Sólo hace falta un malhechor para infiltrarse en los datos de su empresa a través de una aplicación desde un dispositivo no seguro.

XTD te ofrece la posibilidad de:

¿Cuáles son las 10 principales vulnerabilidades móviles de OWASP? ¿Qué impacto tienen? Lea nuestra guía para desarrolladores para obtener una visión completa de las amenazas a las que se enfrentan las aplicaciones móviles y cómo hacerles frente.

Descubra cómo Verimatrix XTD blinda sus aplicaciones para mantener su código fuera del alcance de las manos equivocadas.

3 Imperativos de seguridad para los fabricantes de aplicaciones para vehículos en 2024