Parlez à un spécialiste de la sécurisation de vos applications avec Verimatrix XTD.

Parlez à un spécialiste de la sécurisation de vos applications avec Verimatrix XTD.

Les données montrent qu'au niveau mondial, 36 appareils Android sur 1000 sont rootés. Les attaquants utilisent le rootage pour mieux comprendre comment votre application s'exécute, pour modifier le comportement de votre application pendant qu'elle s'exécute ou pour voler des données sensibles. Verimatrix XTD offre une détection automatisée des racines, ce qui vous permet de vous assurer que votre application ne s'exécute que dans des environnements Android sûrs.

Sur les appareils rootés, les pirates peuvent modifier votre application, exécuter des scripts qui volent des données, et ils peuvent même compromettre des zones non partagées, comme le bac à sable de votre application.

Une fois l'appareil enraciné, un pirate dispose d'un contrôle administratif total sur l'appareil et peut l'utiliser pour présenter à l'utilisateur des informations fausses ou malveillantes.

Les appareils rootés permettent aux pirates de diffuser, de mettre à jour et d'automatiser plus facilement les attaques de logiciels malveillants, qui récupèrent souvent des données personnelles sensibles directement à partir de l'application.

Il est risqué de faire confiance à l'intégrité des bacs à sable pour la sécurité des applications - ils ne peuvent protéger votre application que si leur intégrité n'a pas été compromise. La détection de racine de qualité commerciale protège votre application en validant que des privilèges excessifs n'ont pas été accordés par un appareil rooté.

Si votre application traite les informations personnelles d'un utilisateur, vous êtes tenu, en vertu de la réglementation sur les données, d'utiliser des mesures de sécurité raisonnables et appropriées pour vous défendre contre les vulnérabilités courantes telles que l'enracinement.

Aucune connaissance spécialisée en matière de sécurité n'est requise pour déployer les solutions de blindage facilement configurables de XTD. Exploitez les options de code zéro qui détectent et protègent contre l'enracinement, ce qui vous permet de rester sur la bonne voie en matière de développement. Créez des applications qui se défendent elles-mêmes grâce à des solutions de sécurité automatisées et intelligentes auxquelles vous pouvez faire confiance.

Les solutions de blindage flexibles de XTD permettent à votre équipe de personnaliser la réaction de votre application en fonction des menaces détectées - d'autres solutions de sécurité désactiveront simplement votre application.

Grâce à la sécurité personnalisable, vous pouvez bloquer l'utilisation de certaines fonctionnalités plutôt que d'arrêter l'ensemble de vos opérations afin de garantir que votre activité n'est pas perturbée.

Verimatrix XTD

Il suffit d'un seul acteur malveillant pour infiltrer les données de votre entreprise par le biais d'une application à partir d'un appareil non sécurisé.

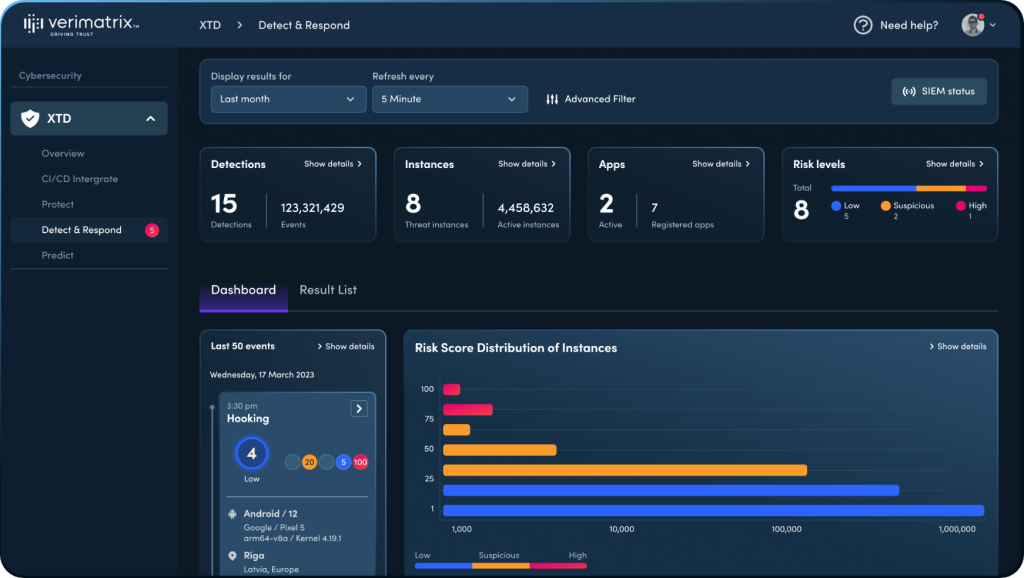

XTD vous donne la possibilité de :

Quelles sont les 10 principales vulnérabilités mobiles de l'OWASP ? Quel est leur impact ? Lisez notre guide du développeur pour avoir une vue d'ensemble des menaces qui pèsent sur les applications mobiles et savoir comment y faire face.

Découvrez comment Verimatrix XTD protège vos applications pour éviter que votre code ne tombe entre de mauvaises mains.

3 Impératifs de sécurité pour les fabricants d'applications pour véhicules en 2024