Approfondir

Shift Left - Intégration CI/CD

Comment XTD s'intègre de manière transparente dans un pipeline CI/CD.

Vue rapide

Vue d'ensemble

Dans le monde actuel où tout va très vite, les développeurs d'applications mobiles sont de plus en plus contraints de fournir rapidement et efficacement des applications de grande qualité. Mais la rapidité s'accompagne de risques, et le risque de failles de sécurité est plus élevé que jamais.

C'est là que Verimatrix intervient. Nous offrons des solutions qui soutiennent la cybersécurité de gauche, ce qui aide les organisations à améliorer leur posture de sécurité, à réduire le risque de failles de sécurité et à fournir des logiciels de haute qualité de manière plus efficace. Ceci peut être réalisé via CI/CD, une méthodologie populaire de développement de logiciels mobiles.

Passer à gauche et sécuriser les applications mobiles avec CI/CD.

Alors que le monde devient de plus en plus dépendant des logiciels, la sécurité est une préoccupation majeure pour les RSSI et les équipes SOC. Pour y remédier, de nombreuses organisations se tournent vers la pratique du "shifting left", qui consiste à déplacer les tests, la qualité et l'évaluation des performances à un stade précoce du processus de développement. Ce faisant, les équipes peuvent anticiper les changements qui surviennent au cours du développement et qui pourraient avoir un impact sur les performances ou d'autres processus de livraison. C'est là qu'intervient Shift Left Security, qui offre une sécurité complète tout au long du cycle de développement des logiciels.

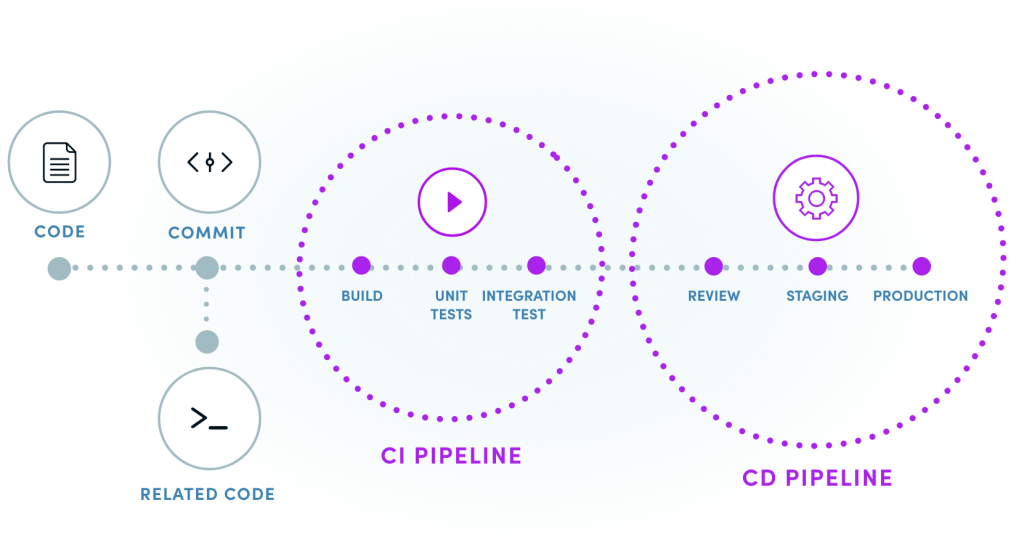

L'un des moyens de mettre en œuvre le "shift left" est l'utilisation de CI/CD, ou intégration continue et livraison continue/déploiement continu.

Qu'est-ce que la CI/CD ?

L'abc du développement CI/CD

1

Nous commençons par écrire le code des caractéristiques et des fonctionnalités de l'application. Nous apportons des modifications incrémentielles au code et les stockons dans un système de contrôle de version tel que Git.

2

Utiliser des outils d'intégration continue (CI) pour construire et tester automatiquement nos modifications de code de manière fréquente et fiable. Cela nous aide à détecter les erreurs ou les bogues dès le début du processus de développement.

3

Une fois que le code a passé les tests automatisés, des outils de livraison/déploiement en continu (CD) sont utilisés pour le déployer automatiquement dans un environnement de mise à disposition. Cela permet de tester les fonctionnalités et les performances de l'application dans un environnement proche de la production.

4

Si tout semble bon dans l'environnement de mise en scène, les outils CD sont utilisés pour déployer les modifications du code dans l'environnement de production. Cette opération est réalisée de manière rapide et automatisée, ce qui garantit que l'application mobile est toujours à jour et qu'elle fonctionne comme prévu.

5

Tout au long du processus CI/CD, les tests et la surveillance de la sécurité peuvent également être intégrés afin de détecter les risques de sécurité potentiels et d'y remédier. C'est ce que l'on appelle parfois le "shift left security", qui nous aide à identifier les vulnérabilités et les menaces dès le début du processus de développement, réduisant ainsi le risque de failles de sécurité coûteuses par la suite.

La popularité de CI/CD est en hausse.

CI/CD est devenu vital pour les flux de valeur de nombreuses organisations. Le livre "Accelerate : The Science of Lean Software and DevOps : Building and Scaling High Performing Technology Organizations", de Nicole Forsgren, PhD, Jez Humble, et Gene Kim a écrit sur le fait que le CD est essentiel pour atteindre une haute performance organisationnelle dans la livraison de logiciels. L'utilisation du CD s'est avérée être un facteur prédictif de performances organisationnelles élevées. On pourrait dire que le pipeline de déploiement de CD est le flux de valeur.

Supposer une violation et toujours vérifier

XTD collecte des données à partir des appareils et les renvoie afin de détecter les anomalies dans une application compromise ou un appareil non géré, ce qui permet à l'utilisateur d'adopter une approche proactive en détectant les violations bien à l'avance.1

Accès juste à temps

Sur la base de la position de risque des Apps connectées et des appareils non gérés d'une organisation, XTD peut fournir les informations/signaux aux services dorsaux (de sorte qu'un administrateur puisse autoriser ou refuser l'accès ou une transaction en cours). XTD peut également guider les services dorsaux pour fournir un accès restreint/limité/complet aux ressources de l'entreprise.2

Défense en profondeur

En fonction de l'état du risque de sécurité de l'appareil, XTD conseille aux services financiers/clients de collecter des facteurs d'authentification supplémentaires avant d'accéder au réseau ou d'effectuer une transaction financière. Des facteurs tels que quelque chose que vous savez, quelque chose que vous êtes et quelque chose que vous avez.3

Outils CI/CD populaires

Il existe plusieurs outils CI/CD populaires que les développeurs utilisent pour rationaliser leur processus de développement, améliorer la qualité du code et garantir des déploiements fluides et fiables.

GitLab CI/CD est un outil populaire qui aide les développeurs à automatiser leurs processus de construction, de test et de déploiement. Il offre une intégration transparente avec GitLab, un gestionnaire de référentiel Git basé sur le web.

Jenkins est un serveur d'automatisation open-source largement utilisé pour l'intégration et la livraison continues. Il est hautement personnalisable et prend en charge un large éventail de plugins et d'intégrations.

Bamboo est un outil CI/CD d'Atlassian qui offre une intégration transparente avec JIRA et d'autres outils d'Atlassian. Il prend en charge de nombreux langages de programmation et frameworks et offre des flux de travail et des options de déploiement personnalisables.

Travis CI est un outil CI/CD basé sur le cloud qui automatise les constructions et les tests pour les projets GitHub. Il est réputé pour sa facilité d'utilisation et prend en charge un large éventail de langages de programmation et de frameworks.

CircleCI est un outil CI/CD basé sur le cloud qui offre des constructions, des tests et des déploiements rapides et fiables. Il s'intègre à une large gamme d'outils et prend en charge de nombreux langages de programmation et frameworks.

La cybersécurité peut réduire les risques.

L'augmentation du développement d'applications mobiles s'accompagne d'une augmentation des risques potentiels en matière de cybersécurité. C'est pourquoi il est nécessaire d'intégrer la sécurité dans votre processus CI/CD afin de détecter les risques potentiels et d'y remédier. Si vos équipes n'ont pas encore intégré la cybersécurité dans votre processus CI/CD, vous devriez le faire. Mais nous sommes conscients que vous pouvez vous heurter à des résistances.

Les obstacles courants à la mise en œuvre de la cybersécurité dans le cadre de la CI/CD sont notamment les suivants :

- Résistance au changement

- Manque d'expertise en matière de sécurité

- Contraintes de temps et de ressources

- Manque de soutien de la part de la direction

- Exigences de conformité

Pour surmonter ces obstacles, il faut s'engager à changer et être prêt à investir dans les ressources et l'expertise nécessaires. Mais beaucoup ne le font pas. Voici ce que Gitlab a inclus dans son rapport, Mapping the DevSecOps Landscape, 2020 Survey Results (cartographie du paysage DevSecOps, résultats de l'enquête 2020) :

Sécurisez votre chaîne logistique de développement d'applications.

Verimatrix offre une cybersécurité de pointe - une solution de sécurité complète qui assure la sécurité tout au long du cycle de vie du développement logiciel. Nous protégeons votre application mobile avec des couches de protection de niveau professionnel, et avec notre code zéro, la télémétrie de l'application sans agent, nous pouvons vous aider à surveiller chaque appareil connecté qui communique avec votre application, en détectant les menaces avant qu'elles ne se transforment en armes contre vous.

Sécurisez votre entreprise dès aujourd'hui.

Protégez vos applications mobiles, votre chiffre d'affaires et votre entreprise grâce à une sécurité sans friction.

Nous sommes là pour vous aider

- Trouvez la solution qui vous convient

- Planifier une démonstration

- Nos tarifs

Ils nous font confiance

Par des analystes du secteur et des pairs

Ils nous font confiance

Par des analystes du secteur et des pairs