Desde ataques de ransomware hasta filtraciones de datos, los ciberdelincuentes buscan constantemente nuevas formas de explotar vulnerabilidades y robar información confidencial. Organizaciones de todos los tamaños se enfrentan a un riesgo cada vez mayor de sufrir importantes tiempos de inactividad, pérdidas económicas y daños a su reputación en caso de ciberataque.

Por lo tanto, las organizaciones deben ser conscientes de que, si los ciberataques son inevitables, el desarrollo de la ciberresiliencia es un enfoque necesario para contrarrestarlos. La resiliencia cibernética se refiere a las medidas establecidas para minimizar y recuperarse de los incidentes cibernéticos lo más rápidamente posible.

Para impulsar más protocolos de ciberresiliencia como procedimiento estándar para todas las organizaciones, la Unión Europea (UE) ha dado un importante paso adelante con la "Ley de Ciberresiliencia". En las siguientes secciones de esta entrada de blog, examinaremos esta importante legislación con más detalle y exploraremos su posible impacto en el desarrollo tecnológico.

¿Qué es la ciberresiliencia?

La resiliencia cibernética es la capacidad de una organización para anticipar, resistir, responder y recuperarse de incidentes e interrupciones cibernéticas que puedan comprometer operaciones, activos e información empresariales críticos.

Las medidas de resistencia cibernética incluyen sistemas redundantes y copias de seguridad, planes de respuesta a incidentes, formación de los empleados y planes de continuidad de negocio y recuperación en caso de catástrofe. Estas medidas permiten a las empresas y organizaciones detectar y responder rápidamente a los incidentes cibernéticos, minimizar su impacto y recuperarse de cualquier daño.

¿Por qué necesitan las organizaciones ciberresiliencia?

La lista de tipos de soluciones de ciberseguridad es amplia e incluye cortafuegos, software antivirus, detección de intrusiones, defensa y respuesta ampliadas frente a amenazasseguridad de aplicaciones, redes privadas virtuales y mucho más. Cada solución desempeña un papel distinto en la infraestructura de seguridad global de una organización.

Por desgracia, por muy robustas que sean sus medidas de ciberseguridad, no existe un sistema completamente infalible.

- Se prevé que el coste de la ciberdelincuencia alcanzará los 8 billones de dólares en 2023 y crecerá hasta los 10,5 billones en 2025..

- Un informe conjunto de IBM y Ponemon Institute afirma que se tarda una media de 277 días para que los equipos de seguridad identifiquen y contengan una violación de datos.

- En 2022, el número de ataques de phishing aumentó un 61% con el tercer trimestre del año experimentando un total de 3 millones de ataques de phishing.

La resistencia cibernética es un componente crucial de la estrategia de gestión de riesgos de cualquier organización. Permite a las empresas continuar sus operaciones frente a las amenazas cibernéticas, garantizando que los clientes, empleados y socios no se vean afectados negativamente.

Al planificar y responder a los incidentes cibernéticos, las empresas pueden reducir el impacto de estos incidentes y minimizar los costes de recuperación.

Ciberseguridad frente a ciberresiliencia: Diferencias clave

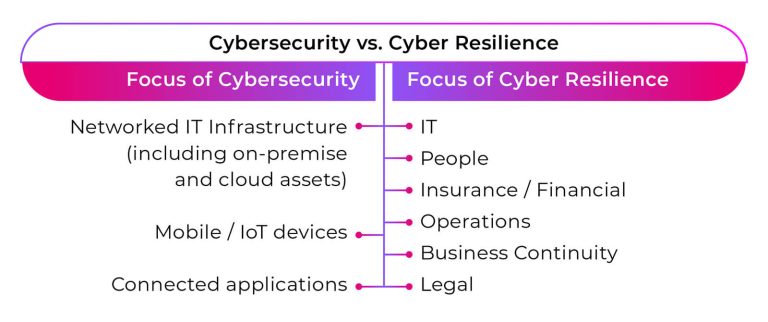

Aunque la ciberseguridad y la ciberresiliencia comparten el objetivo común de protegerse contra las ciberamenazas, difieren en sus planteamientos y objetivos. He aquí algunas diferencias clave entre ambos conceptos:

1. Enfoque

El objetivo principal de la ciberseguridad es prevenir los ciberataques aplicando medidas como cortafuegos, cifrado y controles de acceso.

La ciberresiliencia, por su parte, se centra en garantizar la continuidad de la actividad empresarial frente a incidentes cibernéticos mediante la aplicación de medidas como planes de respuesta a incidentes, copias de seguridad y planes de continuidad de la actividad empresarial y recuperación en caso de catástrofe.

2. Respuesta

En ciberseguridad, la respuesta a un ciberataque suele consistir en identificar y mitigar el ataque, restaurar los sistemas y los datos y prevenir nuevos ataques.

En ciberresiliencia, la respuesta a un ciberincidente implica identificar y contener el incidente, activar planes de respuesta a incidentes y aplicar medidas de respaldo y recuperación para garantizar la continuidad de la actividad.

3. Marco temporal

Las medidas de ciberseguridad suelen funcionar en tiempo real, vigilando constantemente los sistemas y los datos en busca de indicios de ciberamenazas.

Las medidas de resistencia cibernética, por su parte, se centran en la planificación y preparación a largo plazo, garantizando que las empresas puedan responder eficazmente a los incidentes cibernéticos y recuperarse de cualquier daño.

Una estrategia global de ciberprotección debe incluir una combinación de medidas de ciberseguridad y ciberresiliencia adaptadas a las necesidades y riesgos específicos de cada empresa u organización.

Aplicando medidas tanto de ciberseguridad como de ciberresiliencia, las empresas pueden asegurarse de que están adecuadamente protegidas contra las ciberamenazas y de que son capaces de continuar sus operaciones ante incidentes cibernéticos.

¿Qué es la Ley de Ciberresiliencia de la UE?

El sitio Ley de Ciberresiliencia de la Unión Europea (CRA) es una iniciativa legislativa destinada a mejorar la resistencia de los Estados miembros de la UE frente a las ciberamenazas. La CRA establece normas mínimas de ciberseguridad y ciberresiliencia para las empresas y organizaciones que operan en la UE.

En el CRA se introduce un nuevo término denominado "productos con elementos digitales" (PDE)que se refiere a cualquier software, hardware o dispositivo que procese datos o tenga la capacidad de conectarse a una red. Este término también incluye los componentes individuales de dichos productos.

¿Qué exige la Ley de Ciberresiliencia de la UE?

El principal objetivo de la Ley de Ciberresiliencia de la UE es reforzar la normativa sobre ciberseguridad para garantizar productos de hardware y software más seguros, que con frecuencia son blanco de ciberataques con éxito.

Según la Comisión Europea, hay dos cuestiones importantes que imponen costes adicionales a los usuarios finales y a la sociedad:

- Los productos de hardware y software tienen un bajo nivel de ciberseguridad, lo que queda demostrado por las vulnerabilidades prevalentes y el suministro inadecuado e irregular de actualizaciones de seguridad para atajarlas.

- Los usuarios finales carecen de conocimientos suficientes y de acceso a la información, lo que dificulta su capacidad para elegir productos con características de ciberseguridad adecuadas o utilizarlos de forma segura.

Principales disposiciones de la Ley de Ciberresiliencia de la UE

La Ley de Ciberresiliencia de la UE establece una serie de disposiciones clave que las empresas y organizaciones deben cumplir para mejorar su ciberresiliencia. La CRA hace especial hincapié en las infraestructuras críticas y los servicios esenciales, que se consideran los activos más vitales de la UE y sus Estados miembros.

La CRA será aplicable a los fabricantes, desarrolladores y distribuidores de productos de hardware y software que tengan componentes digitales conectados. La legislación propuesta define cuatro objetivos específicos para garantizar que:

- Los productos vendidos en el mercado de la UE son más seguros gracias a la imposición de un marco coherente de ciberseguridad al que deben adherirse fabricantes y desarrolladores.

- Los fabricantes son responsables de abordar la ciberseguridad de sus productos a lo largo de todo el ciclo de vida, desde la fase de diseño hasta la retirada del producto.

- Existe una mayor transparencia en cuanto a las características de seguridad de los productos, lo que permite a empresas y consumidores tomar decisiones informadas sobre la ciberseguridad de los productos que compran y utilizan.

- Existen directrices claras sobre la supervisión reglamentaria y la aplicación de las nuevas normas y reglamentos.

La CRA no se aplica a los siguientes productos, ya que se gestionan con arreglo a una legislación distinta:

- Productos sanitarios

- Vehículos de motor

- Material militar

Los fabricantes, desarrolladores y distribuidores afectados por esta nueva ley se enfrentarán a importantes implicaciones. Algunos de los requisitos propuestos estipulan que los productos deben:

- diseñarse, desarrollarse y producirse con superficies de ataque limitadas, garantizando un nivel adecuado de ciberseguridad en función de los riesgos.

- se entregue sin vulnerabilidades explotables conocidas y con una configuración segura por defecto.

- proteger contra el acceso no autorizado mediante mecanismos de control adecuados.

Además, los fabricantes estarán obligados a:

- mantener la confidencialidad de los datos almacenados, transmitidos o procesados de otro modo, y procesar únicamente los datos necesarios para el uso previsto de un producto conectado.

- identificar y documentar las vulnerabilidades y los componentes de los productos, resolverlos con prontitud y divulgarlos en cuanto estén disponibles las actualizaciones de seguridad.

- proporcionan información detallada e instrucciones de uso sobre la ciberseguridad de un producto específico y sobre cómo instalar actualizaciones relevantes para la seguridad.

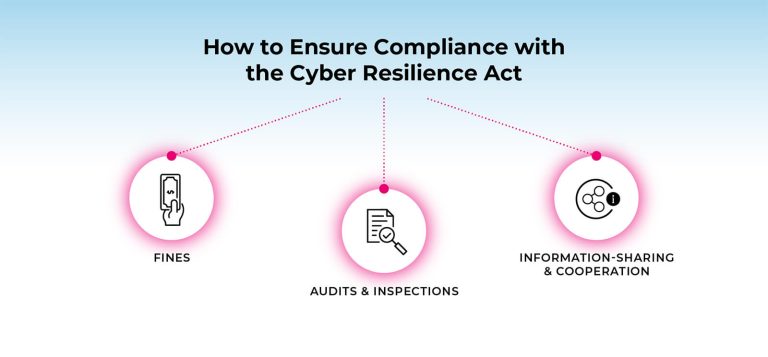

¿Cómo abordará el incumplimiento la Ley de Ciberresiliencia de la UE?

La Ley de Ciberresiliencia de la UE establece un sistema de sanciones para las empresas y organizaciones que no cumplan sus requisitos. Dependiendo de la gravedad de la infracción, las multas por incumplimiento podrían oscilar entre (1) 5 y 15 millones de euros o (2) entre el 1% y el 2,5% de la facturación anual global de la organización, según cuál sea la cifra más alta.

La CRA también divide las infracciones en tres categorías:

- Incumplimiento de requisitos esenciales;

- Incumplimiento de otros requisitos de la ACC; o

- No proporcionar información precisa a las autoridades.

Para garantizar el cumplimiento de la ACC, las autoridades nacionales también deben llevar a cabo auditorías e inspecciones de empresas y organizaciones. Estas auditorías e inspecciones pueden realizarse de forma periódica o en respuesta a un incidente de seguridad específico.

Durante una auditoría o inspección, la autoridad nacional puede revisar las medidas y salvaguardias de ciberseguridad de la organización, el plan de respuesta y recuperación ante incidentes y otra documentación pertinente para garantizar que la organización cumple los requisitos de la ACC.

Para aumentar la eficacia de la CRA, también incluye disposiciones de cooperación que fomentan el intercambio de información y la cooperación transfronteriza entre las autoridades nacionales y las empresas y organizaciones.

Estas disposiciones tienen por objeto facilitar el intercambio oportuno de información sobre ciberamenazas e incidentes de seguridad y permitir a las autoridades nacionales colaborar para responder a los ciberataques y mitigar sus efectos.

Requisitos de certificación CRA por tipo de producto

Para hacer frente a los riesgos de ciberamenazas y ataques, la Ley de Ciberresiliencia establece requisitos de certificación para distintos tipos de productos, servicios y procesos digitales. Estos requisitos de certificación están diseñados para garantizar que los productos digitales sean seguros, resistentes y puedan soportar ciberamenazas y ataques.

Al certificar los productos y servicios de acuerdo con el marco CRA, los fabricantes y vendedores pueden demostrar que sus productos cumplen determinadas normas de ciberseguridad y ciberresiliencia, lo que puede contribuir a aumentar la confianza de los consumidores en estos productos.

El CRA propone tres categorías de PDE en función de su nivel de riesgo: Clase crítica I, Clase crítica IIy Incumplimiento.

Por defecto

La categoría Por defecto incluye productos que no presentan vulnerabilidades críticas de ciberseguridad, como procesadores de texto, discos duros, videojuegos, editores de fotos y electrodomésticos inteligentes. Alrededor del 90% de los productos vendidos en la UE entran en esta categoría.

Los fabricantes de productos por defecto pueden autoevaluar y autocertificar su cumplimiento de los requisitos de la CRA, pero deben completar la documentación técnica, presentar una declaración de conformidad por escrito, colocar una "marca de conformidad" y realizar pruebas periódicas para detectar vulnerabilidades.

Crítica

Los productos críticos de clase I y II, como los dispositivos móviles y de sobremesa, los dispositivos IoT y los microprocesadores, se consideran de mayor riesgo. Los fabricantes de estos productos deben someterse a un proceso de conformidad con el organismo regulador designado por cada Estado miembro de la UE.

- Los productos de clase I presentan un nivel de riesgo más elevado que los productos por defecto, pero más bajo que los de clase II. La Clase I requiere la aplicación de un formulario estándar o la evaluación de un tercero para demostrar el cumplimiento.

- Los productos de clase II presentan el mayor nivel de riesgo y requieren una evaluación por terceros para demostrar el cumplimiento de las obligaciones más estrictas de las agencias de calificación crediticia.

Cada Estado miembro de la UE debe designar su propia autoridad de vigilancia del mercado para garantizar la aplicación efectiva de las ACC y el cumplimiento de los fabricantes, lo que puede requerir la cooperación entre sí y con la ENISA para los problemas de los productos y la aplicación de las ACC.

Entender la Ley de Ciberresiliencia de la UE: Una inmersión más profunda

Para conocer mejor la CRA, Verimatrix ha publicado un libro blanco titulado "La seguridad ante todo: The European Union's Cyber Resilience Act and Its Pending Impact on the Mobile App Development Ecosystem".."

Este informe ofrece una visión más detallada de las principales disposiciones de la CRA y analiza su posible impacto en las empresas y organizaciones que operan en la UE.

Si es usted una persona que quiere entender la CRA y sus implicaciones para la ciberseguridad en la Unión Europea, este libro blanco es un recurso esencial. Puede descargar una copia gratuita hoy mismo.

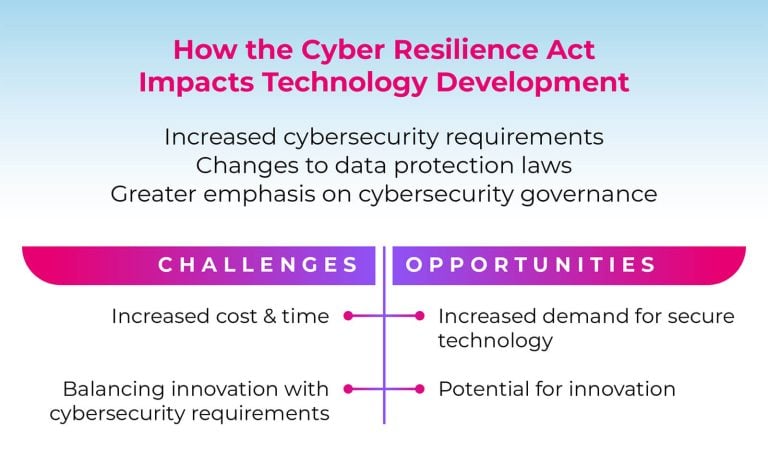

¿Cómo afectará la Ley de Ciberresiliencia de la UE al desarrollo tecnológico?

La Ley de Ciberresiliencia de la UE exigirá a los desarrolladores y fabricantes de productos de hardware y software que evalúen y modifiquen sus prácticas para mejorar la seguridad de sus productos.

1. Mayores requisitos de ciberseguridad

Una de las principales repercusiones de la CRA en el desarrollo tecnológico es la introducción de requisitos obligatorios de ciberseguridad para determinados sectores de infraestructuras críticas. Esto significa que las empresas tecnológicas que desarrollen productos y servicios para estos sectores tendrán que asegurarse de que sus ofertas cumplen las nuevas normas de ciberseguridad.

Es probable que los nuevos requisitos de ciberseguridad tengan un impacto significativo en el desarrollo de software. Los desarrolladores tendrán que garantizar que su software sea seguro y resistente a los ciberataques. Esto puede implicar la incorporación de características de seguridad, como el cifrado y los controles de acceso, en el diseño del software.

Los nuevos requisitos de ciberseguridad también pueden afectar al desarrollo de hardware. Por ejemplo, es posible que los componentes de hardware utilizados en sectores de infraestructuras críticas deban diseñarse con funciones de seguridad integradas, como la protección contra manipulaciones y el arranque seguro.

2. Cambios en la legislación sobre protección de datos

Otra forma en que la CRA puede influir en el desarrollo tecnológico es introduciendo cambios en las leyes de protección de datos. La ley incluye disposiciones que refuerzan los requisitos de protección de datos para los sectores de infraestructuras críticas.

Esto puede repercutir en las tecnologías basadas en datos, como el análisis de macrodatos, que se utilizan en sectores de infraestructuras críticas. Los desarrolladores tendrán que asegurarse de que sus tecnologías basadas en datos cumplen los nuevos requisitos de protección de datos.

Los nuevos requisitos de protección de datos también pueden afectar a las tecnologías de inteligencia artificial y aprendizaje automático. Los desarrolladores tendrán que asegurarse de que sus algoritmos y modelos se entrenan con datos que cumplen los nuevos requisitos de protección de datos.

3. Mayor énfasis en la gobernanza de la ciberseguridad

La CRA hace mayor hincapié en la gobernanza de la ciberseguridad. Esto significa que las empresas tecnológicas tendrán que disponer de un marco de gobernanza de la ciberseguridad más sólido.

Esto puede repercutir en la dirección de las empresas tecnológicas. Los altos ejecutivos y los miembros de los consejos de administración tendrán que asumir un papel más activo en la gobernanza de la ciberseguridad, lo que incluye el establecimiento de políticas de ciberseguridad y la supervisión de la gestión de riesgos de ciberseguridad.

El mayor énfasis en la gobernanza de la ciberseguridad también puede afectar al papel de los profesionales de la ciberseguridad. Estos profesionales tendrán que asegurarse de que cuentan con las competencias y la experiencia necesarias para operar dentro de un marco sólido de gobernanza de la ciberseguridad.

Retos para el desarrollo tecnológico

Mayor coste y tiempo para desarrollar tecnología segura

Los desarrolladores tendrán que invertir en nuevas funciones de seguridad y someterse a procesos de certificación para garantizar que sus productos cumplen las nuevas normas de ciberseguridad.

Para las empresas tecnológicas más pequeñas, esto podría ser particularmente difícil, ya que pueden no tener los recursos financieros o la experiencia necesarios para cumplir con los nuevos requisitos de ciberseguridad. Esto podría dar lugar a una consolidación de la industria tecnológica, en la que las empresas más pequeñas serían adquiridas por empresas más grandes con más recursos para invertir en ciberseguridad.

Dificultad para equilibrar la innovación con los requisitos de ciberseguridad

Los desarrolladores pueden dudar a la hora de incorporar funciones nuevas e innovadoras a sus productos si no cumplen las nuevas normas de ciberseguridad. Esto podría frenar la innovación en los sectores de infraestructuras críticas, ya que las empresas podrían priorizar el cumplimiento de la ciberseguridad sobre la innovación.

Oportunidades de desarrollo tecnológico

Mayor demanda de tecnología segura

Con la entrada en vigor de los nuevos requisitos de ciberseguridad, es probable que haya una mayor demanda de productos y servicios tecnológicos que cumplan estas normas. Esto podría crear oportunidades para que las empresas tecnológicas especializadas en ciberseguridad desarrollen y comercialicen nuevos productos y servicios que cumplan las nuevas normas de ciberseguridad.

Potencial de innovación en tecnologías de ciberseguridad

Con la introducción de nuevas normas de ciberseguridad, es probable que haya una mayor demanda de soluciones de ciberseguridad nuevas e innovadoras, como sistemas de detección de amenazas impulsados por inteligencia artificial o protocolos de seguridad basados en blockchain. Estas nuevas tecnologías de ciberseguridad podrían contribuir a mejorar la seguridad y la resiliencia de los sistemas de infraestructuras críticas.

5 pasos para prepararse para la Ley de Ciberresiliencia de la UE

Para aquellas organizaciones que tienen la intención de mantener la UE como parte de su mercado, los siguientes pasos son generalmente útiles para prepararse para la Ley de Ciberresiliencia:

- Evalúe su postura actual en materia de ciberseguridad: Lleve a cabo una evaluación exhaustiva de la postura actual de su organización en materia de ciberseguridad, incluidos los sistemas, procesos y personal implicados. Esta evaluación le ayudará a identificar cualquier laguna en sus prácticas de ciberseguridad y a determinar qué áreas necesitan mejoras.

- Identificar posibles lagunas en el cumplimiento de la CRA: Revise las disposiciones y requisitos clave de la CRA e identifique cualquier área en la que su organización pueda quedarse corta. Esto podría incluir medidas de protección de datos, requisitos de notificación de incidentes u otras disposiciones relacionadas con la seguridad.

- Elaborar una hoja de ruta para el cumplimiento: Basándose en su evaluación y en la identificación de lagunas, elabore un plan que describa los pasos que debe dar su organización para cumplir con la CRA. Esta hoja de ruta debe ser específica, mensurable y realizable en un plazo determinado.

- Aplicar los cambios y mejoras necesarios: Una vez que tenga un plan en marcha, es hora de empezar a aplicar los cambios y mejoras necesarios a la postura de ciberseguridad de su organización. Esto podría incluir la actualización de sus políticas de seguridad, el despliegue de nuevas tecnologías de seguridad o la formación adicional de sus empleados.

- Revise y actualice periódicamente sus medidas de ciberseguridad: Las ciberamenazas evolucionan constantemente, y las medidas de ciberseguridad de su organización deben mantenerse al día. Revise y actualice periódicamente sus medidas de ciberseguridad para asegurarse de que siguen siendo eficaces frente a las amenazas emergentes.

Se trata de medidas más específicas que los expertos en ciberseguridad pueden adoptar para su organización:

- Auditoría de inventario: Realiza una auditoría de inventario de tus aplicaciones actuales y añade protección in-app a todas las activas. Se recomienda permitir que solo las aplicaciones de bajo riesgo se conecten a los entornos de nube y servidor.

- Seguridad de las aplicaciones: Incorpore la seguridad de las aplicaciones a sus procesos de integración continua/desarrollo continuo (CI/CD).

- Detección y respuesta: Implemente herramientas de detección y respuesta para supervisar todos los dispositivos conectados, incluidos los dispositivos de punto final de consumo no gestionados que utilizan sus aplicaciones.

- Detección y predicción de patrones de ataque: Introduzca funciones de detección y predicción de patrones de ataque en sus equipos SOC para mitigar futuras amenazas.

4 consejos útiles para lograr una ciberresiliencia a largo plazo

La Ley de Ciberresiliencia de la UE es un paso positivo hacia la mejora de la ciberprotección en la UE, pero las empresas y organizaciones deben ir más allá de las normas mínimas establecidas por la ley para asegurarse de que están adecuadamente protegidas contra las ciberamenazas.

- Adoptar un enfoque basado en los riesgos: Esto implica identificar, evaluar y priorizar las amenazas potenciales a los sistemas y datos de su organización. Al centrarse en los riesgos más significativos, puede asignar recursos de forma eficaz para minimizar la probabilidad de éxito de un ciberataque.

- Implantar un marco de ciberseguridad: Un marco de ciberseguridad proporciona un enfoque global, coherente y estructurado para gestionar los riesgos de ciberseguridad. Algunos ejemplos son el Marco de Ciberseguridad del NIST o la norma ISO 27001.

- Formar a los empleados en buenas prácticas de ciberseguridad: Los empleados suelen ser el eslabón más débil de las defensas de ciberseguridad de una organización. Más del 70% de las empresas no encuentran personal con los conocimientos digitales necesarios. Impartir formación periódica y programas de concienciación puede ayudar a garantizar que los empleados sean conscientes de los riesgos y sepan cómo responder a posibles amenazas.

- Disponga de un plan de respuesta: A pesar de sus mejores esfuerzos, es posible que su organización sufra un ciberataque. Disponer de un plan de respuesta puede ayudar a minimizar los daños y facilitar una rápida recuperación. Su plan de respuesta debe incluir procedimientos claros de notificación de incidentes, contención, investigación y recuperación.