À l’ère numérique d’aujourd’hui, la protection de votre propriété intellectuelle n’a jamais été aussi importante. Anti-piracy Les mesures doivent être plus approfondies et plus vigilantes pour faire face à la longue liste de menaces que nous avons abordées dans un article précédent.

Dans le contexte des services vidéo, le piratage désigne le vol et la redistribution illégale de contenus et de services sans les droits ou les autorisations nécessaires. Le piratage des médias porte atteinte aux droits d'auteur des créateurs de contenu et des parties prenantes, ce qui peut entraîner des pertes financières et nuire à leur réputation. En outre, il peut porter préjudice aux utilisateurs finaux et nuire à la réputation des fournisseurs de services vidéo.

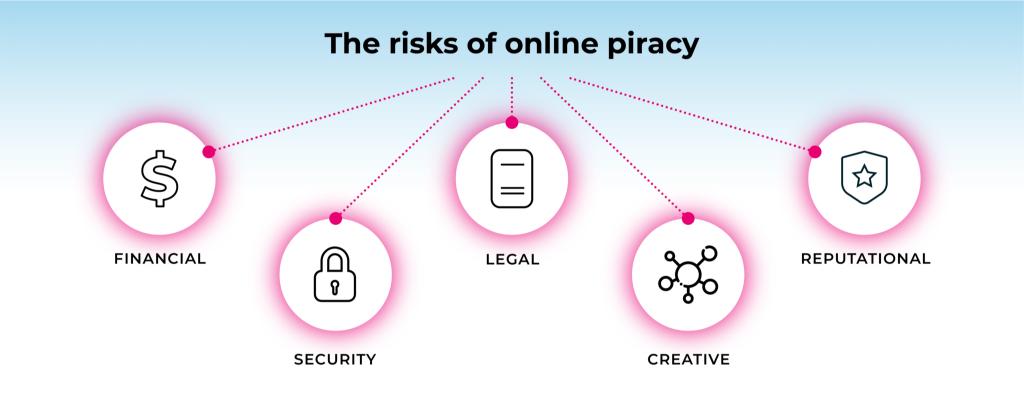

Les implications plus larges de la piraterie en ligne

Il est important de reconnaître les risques associés au piratage pour comprendre l'impact qu'il a sur l'industrie des médias et l'économie en général. En nous attaquant à ces risques, nous pouvons mieux protéger l'intégrité de l'industrie des médias et veiller à ce que les créateurs de contenu soient rémunérés équitablement pour leur travail.

1. Les risques financiers

Le vol et la distribution illégale de contenus signifient que les acteurs des médias, tels que les créateurs de contenus, les détenteurs de droits et les fournisseurs de services, perdent des revenus et ne sont pas en mesure de rentabiliser leurs investissements. Cet impact financier peut entraîner une réduction des investissements dans la création de contenus futurs et la perte d'emplois dans le secteur.

2. Risques liés à la sécurité

Le piratage en ligne nuit également aux utilisateurs finaux, qui peuvent être incités à utiliser des services de streaming illégaux offrant un accès moins cher à des contenus de qualité. Cependant, ces services sont souvent de mauvaise qualité et peuvent contenir des logiciels malveillants ou d'autres menaces de sécurité qui compromettent l'appareil de l'utilisateur ou ses informations personnelles.

Les contenus piratés sont également souvent de mauvaise qualité, avec des vidéos de faible résolution, une qualité audio médiocre et des sous-titres difficiles à comprendre, ce qui nuit à l'expérience globale de l'utilisateur.

3. Risques juridiques

Les créateurs de contenu et les prestataires de services peuvent faire l'objet de poursuites et d'amendes pour violation des droits d'auteur, ce qui peut s'avérer coûteux et nuire à leur réputation. Dans certains cas, le piratage en ligne peut même donner lieu à des poursuites pénales.

4. Risques créatifs

Le piratage en ligne entraîne également la violation des lois sur les droits d'auteur et sape le concept des droits de propriété intellectuelle. Lorsque les créateurs ne sont pas rémunérés équitablement pour leur travail, ils peuvent être moins motivés pour produire des œuvres nouvelles et innovantes, ce qui réduit la quantité et la qualité globales du contenu disponible pour les utilisateurs finaux.

5. Risques de réputation

Le piratage en ligne nuit à la réputation des fournisseurs de services vidéo, qui sont perçus comme incapables de sécuriser leur contenu. Cette perception négative peut entraîner une perte de confiance de la part des clients et la perte d'abonnés.

En résumé, les risques associés au piratage vont au-delà de la perte financière et comprennent une atteinte à la réputation, une diminution de l'expérience des utilisateurs, des actions en justice et une réduction de l'innovation dans l'industrie des médias.

Il est essentiel que les parties prenantes prennent des mesures pour lutter contre le piratage, y compris l’utilisation de la gestion des droits numériques (DRM) et anti-piracy pour assurer la croissance et le succès continus de l’industrie.

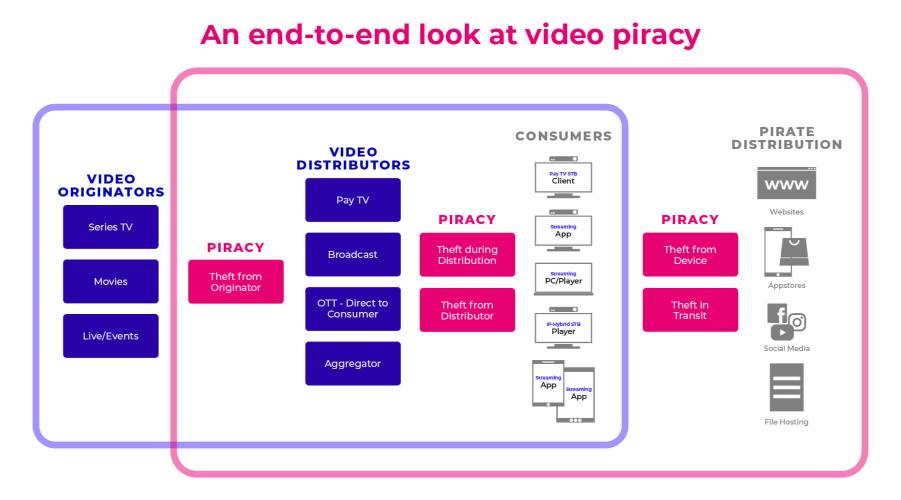

Visualiser l'écosystème du piratage

Le piratage vidéo peut se produire par différents moyens, notamment le vol pendant la lecture par l'utilisateur final, les failles dans les processus d'authentification des utilisateurs et le piratage de l'infrastructure de diffusion et des installations de traitement et de stockage des vidéos.

Les éléments du diagramme ci-dessus qui sont surlignés en bleu représentent l'industrie de la production vidéo et les voies légales de distribution. L'écosystème croisé en rouge représente l'acquisition illégale (le vol) de contenu.

Lorsqu'ils piratent des médias, les pirates disposent de plusieurs options de distribution illégale. Ces pirates représentent une concurrence importante pour les opérateurs de télévision payante, les studios et les services de vidéo en ligne qui s'adressent directement aux consommateurs.

Canaux de distribution d'entreprise à consommateur

Il existe différents canaux de distribution par lesquels la piraterie se produit dans les transactions entre entreprises et consommateurs :

- Téléchargement direct à partir de "cyberlockers" via l'internet: Cette méthode implique l'utilisation de services de stockage en ligne pour distribuer illégalement des contenus protégés par le droit d'auteur.

- Distribution en ligne de pair à pair (P2P) à l'aide de protocoles tels que Bit-torrent: s'approvisionnant en contenu auprès d'ordinateurs connectés à l'internet, cette méthode implique le partage de fichiers entre ordinateurs sans serveur central, ce qui rend difficile le repérage et la prévention de la piraterie en ligne.

- Services "IPTV" illégaux: Modélisés comme des vitrines de vente au détail pour distribuer des contenus et des services volés par le biais de la diffusion en continu, ces services proposent des centaines de chaînes et des milliers de programmes télévisés, de films et de programmes en direct, facilitant ainsi l'accès des consommateurs aux contenus piratés.

- Dispositifs illicites de diffusion en continu (ISD): Les consommateurs peuvent acheter des décodeurs pré-construits ou pré-intégrés qui sont programmés pour donner accès à des chaînes de télévision premium, à des flux en direct et à des programmes à la demande pour une fraction du coût des dispositifs et abonnements légaux.

- Les applications pour les appareils mobiles et les plates-formes multimédias: Les plateformes multimédias basées sur des logiciels, telles que Kodi et Plex, sont des canaux de distribution notoires pour les applications pirates. Si ces plateformes sont devenues de plus en plus vigilantes à l'égard des applications pirates, les principaux fournisseurs de plateformes mobiles ont également mis en place des exigences strictes en matière de conformité et de sécurité afin d'empêcher la redistribution illégale. Toutefois, ces exigences ne permettent pas toujours de se prémunir contre le piratage des appareils, qui constitue un autre risque pour la sécurité des consommateurs.

D'une manière générale, il est essentiel de comprendre ces canaux de distribution pour élaborer des stratégies efficaces de lutte contre le piratage et protéger les droits des créateurs de contenu et des prestataires de services.

Canaux de distribution du piratage d'entreprise à entreprise

La distribution de la piraterie se fait également par le biais de canaux interentreprises (B2B). Voici quelques-uns des canaux utilisés par les pirates :

- Sites d'hébergement: Il s'agit de sites sur lesquels les pirates entretiennent leurs propres serveurs et infrastructures de services pour héberger des contenus destinés au téléchargement direct, aux cyberlockers, au P2P, à la diffusion en continu et aux téléchargements d'applications.

- Sites de liens: dans certaines juridictions, les pirates peuvent exploiter des vitrines et créer des liens vers des programmes hébergés par d'autres. Cela leur permet d'échapper aux poursuites.

- Cloud ladistribution: Les acteurs criminels peuvent stocker et distribuer des contenus volés via leur infrastructure de serveurs ou en utilisant les services cloud . Ils peuvent dissimuler leur emplacement et rendre difficile leur capture et leur arrêt.

- Le piratage en tant que service: Le piratage a évolué pour devenir un écosystème de développement d'applications et de distribution de contenu à plusieurs niveaux qui fonctionne selon le modèle du logiciel-service (SaaS). Les grossistes pirates proposent des plateformes clés en main pré-construites et un approvisionnement illimité en contenu pour équiper les détaillants pirates. Nombre de ces grossistes proposent également une assistance technique à l'utilisateur final et le développement d'applications personnalisées. Certains de ces grossistes proposent également des logiciels malveillants en tant que service et partagent les recettes entre le développeur de logiciels malveillants et le pirate.

Les canaux de distribution du piratage interentreprises permettent aux pirates de distribuer plus facilement des contenus et de gagner de l'argent tout en échappant à la détection et aux poursuites. Les entreprises doivent être vigilantes et prendre des mesures pour protéger leur contenu et leurs services contre la distribution pirate interentreprises.

Piratage en ligne : Autres formes d'infraction

Outre les canaux de distribution de la piraterie, d'autres formes d'infraction sont également préoccupantes.

- Violation des fenêtres de diffusion: L'internet a permis aux pirates de distribuer plus facilement des programmes qui n'ont pas été officiellement diffusés sur certains marchés. Pour ce faire, ils volent le contenu d'un marché où le programme est déjà disponible et le distribuent ensuite dans des régions où la date de sortie officielle n'est pas encore fixée.

- Violations de la territorialité: Avec l'aide d'Internet, les pirates peuvent distribuer des programmes volés dans une région où ils sont disponibles, dans des régions où le détenteur des droits ou le propriétaire souhaite restreindre la distribution ou l'offrir selon un modèle de tarification différent.

- Le temps est un facteur essentiel : Les événements en direct posent un défi particulier, car le piratage et la redistribution illégale doivent être détectés et stoppés rapidement pour éviter des pertes financières massives. Ceci est particulièrement important dans le cas d'événements sportifs, de concerts et d'autres événements très attendus par le public.

Piratage sur Cloud: Les risques de la distribution sur cloud

Cloud est devenue de plus en plus populaire parmi les pirates en raison de ses nombreux avantages, tels que la facilité d'accès, le faible coût et la possibilité de partager et de stocker de grandes quantités de données.

- Accessibilité et disponibilité accrues des contenus piratés: En quelques clics, n'importe qui peut télécharger, stocker et partager des contenus protégés par des droits d'auteur sur les plateformes de stockage cloud , ce qui les rend plus accessibles aux contrevenants potentiels.

- Difficulté de repérer et de retirer les contenus piratés du site de stockage cloud : La nature distribuée des réseaux de stockage cloud , qui peuvent s'étendre sur plusieurs serveurs et sites, rend difficile le repérage et le retrait de toutes les copies de contenus illicites.

- Potentiel de partage et de redistribution non autorisés de contenus piratés: Une fois le contenu téléchargé sur le site cloud , il devient plus facile pour les utilisateurs non autorisés de le télécharger et de le partager avec d'autres, ce qui augmente de façon exponentielle le nombre de contrevenants qui peuvent accéder au contenu. Cela peut entraîner une perte de revenus importante pour les propriétaires de contenu.

Les risques associés à la distribution de contenus piratés sur le site cloud sont importants et doivent être pris au sérieux par les propriétaires de contenus, les fournisseurs de services de stockage cloud et les organismes chargés de l'application de la loi.

Anti-piracy mesures pour la cloud

Pour faire face à ces risques, une approche à plusieurs volets est nécessaire, y compris des solutions DRM efficaces, anti-piracy des contrôles d’accès stricts et des contrôles d’accès à l’échelle de l’industrie anti-piracy dispositions. Il est essentiel de travailler ensemble pour lutter contre le piratage cloud, protéger les droits des créateurs de contenu et favoriser un paysage numérique plus sûr et plus éthique.

1. Appliquer des contrôles d'accès et des autorisations stricts

Cloud Les fournisseurs de services de stockage peuvent appliquer des contrôles d'accès et des autorisations stricts pour empêcher le partage et la distribution non autorisés de contenus protégés par des droits d'auteur. Ils peuvent notamment limiter les autorisations de partage de fichiers, exiger une authentification multifactorielle et mettre en place des contrôles d'accès basés sur les rôles et les responsabilités des utilisateurs. Ces mesures peuvent contribuer à garantir que seuls les utilisateurs autorisés ont accès aux contenus protégés par le droit d'auteur.

2. Mise en œuvre de solutions DRM

Des solutions DRM efficaces comme Verimatrix Streamkeeper Multi-DRM peuvent aider à empêcher l'accès non autorisé et le partage de contenus protégés par des droits d'auteur sur le site cloud. En cryptant le contenu et en contrôlant l'accès, la DRM peut aider à prévenir le piratage en limitant la capacité des utilisateurs non autorisés à visualiser, partager ou copier le contenu. La GDN peut également aider les propriétaires de contenu à suivre et à contrôler la distribution de leur contenu sur le site cloud.

3. Utilisation anti-piracy plateforme

Anti-piracy peut être utilisée pour détecter et supprimer le contenu piraté de cloud stockage. Cette plate-forme fonctionne en scannant cloud les réseaux de stockage pour les contenus protégés par le droit d’auteur, puis en signalant tout contenu potentiellement illicite pour examen et suppression. Beaucoup anti-piracy Les solutions offrent une gamme de fonctionnalités, telles que des avis de retrait automatisés, une surveillance en temps réel et des rapports détaillés.

4. Collaborer avec les propriétaires de contenu et les associations sectorielles

La collaboration avec les propriétaires de contenu et les associations de l’industrie est essentielle pour lutter contre le piratage dans le pays. cloud. En travaillant ensemble, les intervenants de l’industrie peuvent élaborer et mettre en œuvre des anti-piracy des mesures et des pratiques exemplaires qui peuvent aider à protéger le contenu protégé par le droit d’auteur et à prévenir le piratage.

5. Sensibiliser les employés et les parties prenantes

L’éducation est un élément essentiel de toute anti-piracy stratégie. En sensibilisant les employés et les parties prenantes aux risques associés à la cloud la distribution de contenu piraté et l’importance du respect des lois et règlements sur le droit d’auteur, les organisations peuvent aider à prévenir le piratage involontaire et à créer une culture de sensibilisation au piratage.

Protégez votre propriété intellectuelle : Meilleures pratiques pour la mise en œuvre de la gestion des droits numériques (DRM)

Êtes-vous préoccupé par la sécurité de votre contenu vidéo ? Ne cherchez plus, Verimatrix a le plaisir d'annoncer la sortie de son ebook "DRM Ecosystem and Security Best Practices". Ce guide complet couvre tout ce que vous devez savoir sur la gestion des droits numériques (DRM), son écosystème et les meilleures pratiques pour la mettre en œuvre dans votre stratégie de distribution de contenu.

Que vous soyez créateur de contenu, éditeur ou distributeur, cet ebook est un must. Et le plus beau, c'est que vous pouvez le télécharger gratuitement dès aujourd'hui. Vous pouvez télécharger un exemplaire gratuit dès aujourd'hui ! Ne manquez pas cette occasion d'améliorer vos connaissances et de garantir la sécurité de vos actifs numériques.

Quel est l'avenir du piratage en ligne ?

L'avenir de la piraterie en ligne est un sujet important à débattre, car il a des implications significatives pour les créateurs de contenu, les détenteurs de droits d'auteur et les consommateurs.

Comme nous l'avons souligné, le piratage en ligne entraîne non seulement une perte de revenus pour les créateurs de contenu et les détenteurs de droits d'auteur, mais peut également nuire à la croissance et à l'innovation de l'ensemble du secteur. En outre, le piratage en ligne constitue une menace pour la confidentialité et la sécurité des données des consommateurs, car les contenus piratés sont souvent distribués par des canaux illégaux qui peuvent contenir des logiciels malveillants ou d'autres logiciels malveillants.

Il est donc important d'examiner les tendances et les évolutions potentielles de la piraterie en ligne afin de comprendre les risques encourus et d'élaborer des stratégies pour les combattre.

Un bref aperçu des tendances actuelles en matière de piratage

Malgré les efforts déployés par les créateurs de contenu, les détenteurs de droits d'auteur et les agences gouvernementales pour lutter contre le piratage, celui-ci reste un problème persistant et croissant. Le piratage continue de sévir sous diverses formes de médias, notamment les films, la musique, les logiciels et les jeux.

La piraterie est devenue plus accessible et plus répandue en raison du faible coût de mise en place d'une opération de piratage, de la sophistication croissante des outils dont disposent les pirates et de la disponibilité quasi universelle de l'accès à l'internet à haut débit et du contenu des médias numériques.

En outre, l'essor des réseaux de partage de fichiers P2P et des services de streaming a rendu plus facile que jamais l'obtention de contenus piratés.

Le piratage à l'ère des services de streaming

L'impact des services de streaming sur le piratage

Les services de streaming ont eu un impact significatif sur le piratage. Des services tels que Netflix, Amazon Prime Video et Disney+ offrent de vastes bibliothèques de contenus facilement accessibles aux consommateurs moyennant un abonnement mensuel. Cette accessibilité et ce prix abordable ont réduit les incitations à rechercher des contenus piratés.

En outre, de nombreux services de diffusion en continu investissent désormais dans des contenus originaux, ce qui a augmenté la qualité et la diversité globales des contenus disponibles. Par conséquent, les individus sont moins susceptibles de recourir au piratage pour accéder au contenu qu'ils désirent.

L'épuisement des abonnements et son impact potentiel sur le piratage

À mesure que le nombre de services de streaming augmente et que ces services s'efforcent de se différencier en proposant des contenus exclusifs, les consommateurs se lassent souvent de l'abonnement.

Les consommateurs pourraient commencer à privilégier certains services de streaming par rapport à d'autres, surtout si les frais d'abonnement augmentent en raison de la hausse des coûts de production, ce qui entraînerait l'annulation de certains abonnements.

Cette situation pourrait à son tour entraîner une augmentation du piratage, car les individus pourraient se tourner vers des moyens illégaux pour accéder à des contenus qu'ils ne sont plus disposés à payer.

L'essor de la diffusion en continu avec support publicitaire et son impact sur le piratage

L'essor des services de streaming financés par la publicité, tels que Peacock et Hulu, peut également avoir un impact sur le piratage. Ces services offrent une option gratuite et financée par la publicité qui permet aux individus d'accéder au contenu sans payer d'abonnement.

Bien que le choix des contenus disponibles puisse être limité, cette option peut constituer une alternative au piratage pour les personnes qui ne peuvent ou ne veulent pas payer un abonnement. En outre, certains services de diffusion en continu peuvent proposer un modèle hybride comprenant à la fois un abonnement et une option financée par la publicité. Cette formule peut intéresser un plus grand nombre de consommateurs et réduire les incitations au piratage.

Dans l'ensemble, les services de streaming ont eu un impact significatif sur le piratage, mais la croissance et l'évolution continues du secteur détermineront dans quelle mesure le piratage restera un problème à l'avenir.

L'impact de la mondialisation sur la piraterie

La mondialisation a joué un rôle important dans l'essor du piratage. La disponibilité croissante et l'accessibilité financière de l'internet à haut débit et des médias numériques ont permis aux individus du monde entier d'accéder facilement à des contenus piratés. En outre, la nature mondiale de l'internet a rendu difficile pour les créateurs de contenu et les détenteurs de droits d'auteur de surveiller et de contrôler efficacement la distribution de leur contenu.

Les défis de l'application au niveau mondial et les questions juridictionnelles

Des questions de compétence, des lois et des règlements différents et des ressources limitées peuvent compliquer la tâche des anti-piracy pour lutter efficacement contre le piratage dans le monde entier. L’absence d’un cadre mondial cohérent pour lutter contre le piratage permet également aux pirates d’échapper plus facilement à la détection et de poursuivre leurs activités illégales.

L'importance de la coopération et de la collaboration internationales

La coopération et la collaboration internationales sont cruciales pour lutter efficacement contre la piraterie. Il s’agit notamment de partager des informations et des pratiques exemplaires, de coordonner les efforts d’application de la loi et de promouvoir l’élaboration de cadres juridiques internationaux pour lutter contre le piratage. La coopération internationale peut également aider à régler les problèmes de compétence et à faire en sorte que : anti-piracy sont plus efficaces dans un contexte mondial.

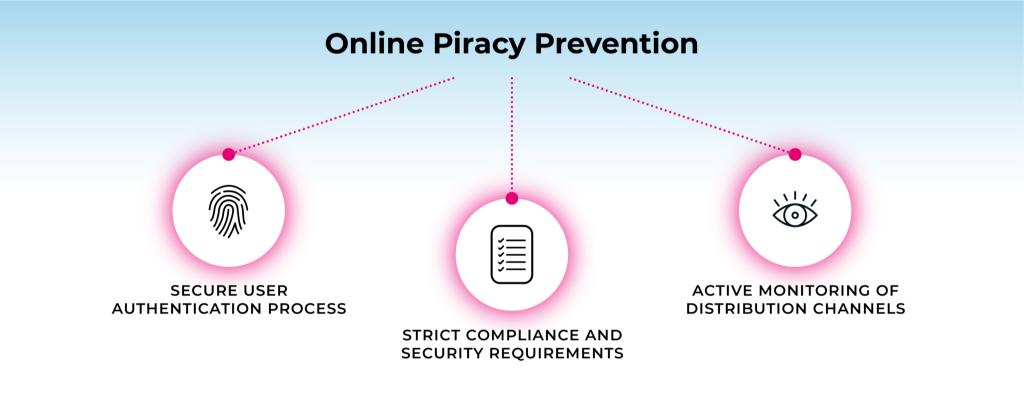

Comment prévenir le piratage en ligne

Processus d'authentification sécurisée des utilisateurs

L'authentification garantit que seuls les utilisateurs autorisés peuvent accéder au contenu, ce qui contribue à la protection contre le vol et l'utilisation abusive de la propriété intellectuelle. Il existe différentes manières d'authentifier les utilisateurs :

- Authentification à deux facteurs: Un processus de sécurité qui exige deux formes d'identification avant d'accorder l'accès au contenu. Les deux facteurs peuvent être quelque chose que l'utilisateur connaît (comme un mot de passe) et quelque chose qu'il possède (comme un téléphone portable ou un jeton de sécurité).

- Cryptage: Le processus de conversion du contenu vidéo dans un format illisible qui ne peut être déchiffré qu'avec une clé de décryptage spécifique. Cela permet de s'assurer que seuls les utilisateurs autorisés disposant de la clé de décryptage peuvent accéder au contenu.

Exigences strictes en matière de conformité et de sécurité

Les créateurs de contenu vidéo doivent respecter un ensemble de normes et de réglementations afin de protéger leur contenu contre le piratage et la distribution non autorisée. Ces exigences peuvent inclure des lois et des règlements tels que le Digital Millennium Copyright Act (DMCA), le Règlement général sur la protection des données (RGPD), la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) et la norme ISO 27001 de l'Organisation internationale de normalisation.

Surveillance active des canaux de distribution du piratage

Voici quelques-unes des stratégies les plus courantes pour surveiller les canaux de distribution du piratage que nous avons abordés plus haut.

- Outils automatisés: Ils peuvent être utilisés pour surveiller le web à la recherche de cas de distribution non autorisée de contenu vidéo. Ces outils peuvent détecter les cas de piratage et alerter les créateurs de contenu pour qu'ils prennent des mesures.

- Watermarking: Technique qui intègre un identifiant unique dans le contenu vidéo qui permet aux créateurs de contenu de suivre la source de la distribution non autorisée.

- Avis de retrait DMCA: Le DMCA prévoit un mécanisme permettant aux détenteurs de droits d'auteur de demander le retrait de contenus illicites des plateformes en ligne. Les créateurs de contenu vidéo peuvent envoyer des avis de retrait DMCA aux plateformes hébergeant du contenu non autorisé, en demandant que le contenu soit retiré.

Questions fréquemment posées

1. La piraterie est-elle illégale ?

Oui, la piraterie est illégale. Il s'agit de l'utilisation, de la distribution ou de la reproduction non autorisée d'œuvres protégées par des droits d'auteur, en vertu des lois sur la propriété intellectuelle. Le piratage peut entraîner des sanctions civiles ou pénales, en fonction de la gravité de l'infraction et des lois du pays où elle a été commise.

2. Quels sont les différents types de piraterie ?

- Piratage par les utilisateurs finaux: Les personnes qui utilisent ou copient du matériel protégé par des droits d'auteur sans autorisation, par exemple en téléchargeant de la musique ou des films à partir de sites web illégaux, ou en partageant du contenu protégé par des droits d'auteur avec d'autres personnes.

- Piraterie audiovisuelle: La rediffusion non autorisée d'événements en direct ou de contenus protégés par des droits d'auteur, tels que des matchs sportifs ou des émissions de télévision.

- Vol de contenu: Films et séries télévisées obtenus par vol ou achat illégal.

- Vol de services: Programmes en direct et à la demande volés à des fournisseurs de services légitimes.

- La redistribution illégale: L'utilisation ou la distribution non autorisée de matériel protégé par des droits d'auteur sur l'internet, comme le partage de fichiers, le torrenting ou la diffusion en continu de contenu protégé par des droits d'auteur.

- Piraterie industrialisée: La production et la distribution à grande échelle de matériel protégé par des droits d'auteur sans autorisation.

Ce ne sont là que quelques exemples des nombreux types de piratage qui existent. Chaque type de piratage présente des défis uniques et nécessite des anti-piracy mesures pour le combattre.

3. Qu’est-ce que anti-piracy?

Anti-piracy fait référence aux mesures prises pour empêcher, dissuader ou arrêter l’utilisation, la distribution ou la reproduction non autorisée de matériel protégé par le droit d’auteur, tel que des films, de la musique, des logiciels, des livres et d’autres formes de propriété intellectuelle.

Anti-piracy Les efforts visent à protéger les droits des titulaires de droits d’auteur et des industries qui dépendent de la vente de ces documents. Il implique diverses technologies, stratégies juridiques et autres approches pour prévenir le piratage et faire respecter les lois sur le droit d’auteur.

4. Quels sont les points communs anti-piracy dispositions?

- Gestion des droits numériques (DRM) : Utilisée pour protéger les contenus protégés par le droit d'auteur en limitant l'utilisation ou la distribution, et pour faire respecter les conditions de licence des détenteurs de droits.

- Watermarking: Utilisé pour identifier le contenu dans des endroits sans licence et pour remonter jusqu’à son distributeur illégal.

- Avis et avertissements relatifs aux droits d'auteur: Ils peuvent figurer sur les produits ou dans le contenu numérique pour rappeler aux utilisateurs leurs obligations légales concernant le matériel protégé par le droit d'auteur.

- Action en justice : Actions civiles et pénales contre des individus ou des organisations impliqués dans le piratage, ainsi que des efforts de lobbying pour des anti-piracy lois et règlements.

- Éducation et sensibilisation: Il s'agit d'éduquer les consommateurs sur l'importance du respect des droits d'auteur et sur l'impact négatif du piratage sur les industries créatives.

- Mesures techniques: Le codage régional des DVD ou les codes d'activation des logiciels, qui peuvent rendre plus difficile la réalisation de copies non autorisées par les pirates.

- Coopération et collaboration : Travailler avec d’autres organisations ou groupes de l’industrie à l’élaboration et à la mise en œuvre d’une anti-piracy Stratégies.

L'effet Counterspy : L'efficacité opérationnelle et la fin des pertes dues au piratage