El sector del vídeo ha experimentado un crecimiento constante en los últimos años, impulsado por la explosión de contenidos de vídeo y la omnipresencia de Internet. Proteger estos contenidos y garantizar su difusión es más importante que nunca.

La gestión de derechos digitales (DRM) está universalmente aceptada como la forma de proteger contenidos de vídeo, servicios y mucho más. También salvaguarda la oferta empresarial más amplia, los datos privados y las relaciones con los socios comerciales.

En esta entrada de blog, hablaremos de la importancia de la gestión de derechos digitales para los proveedores de vídeo. Trataremos diversos aspectos, como la conservación de los ingresos por servicios, la reducción de pérdidas, la optimización de la distribución de vídeo, etc.

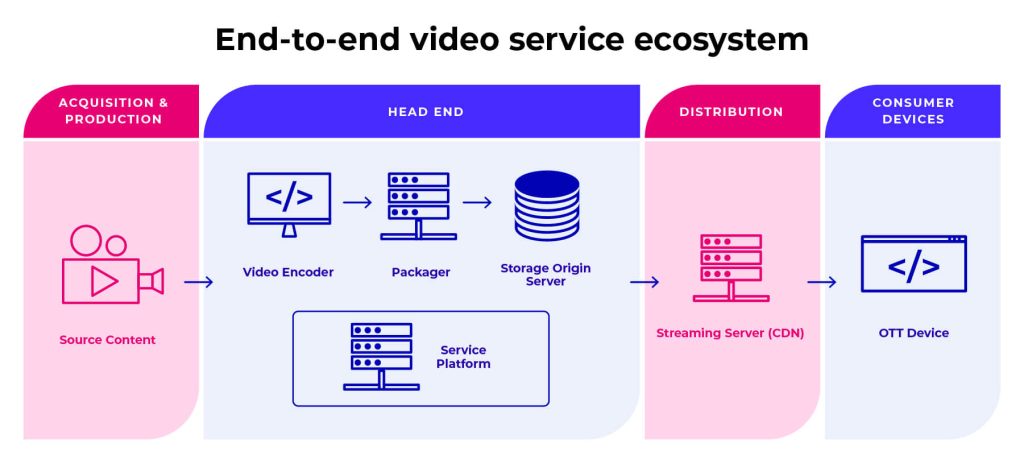

Una visión integral del ecosistema de difusión multimedia

Para protegerse contra la piratería, es esencial tener una visión integral del ecosistema de distribución de medios. Comprenderlo primero es clave para saber cómo protegerlo eficazmente.

El proceso de ingestión de contenidos es el núcleo del ecosistema. En él intervienen una serie de elementos interdependientes de procesamiento, almacenamiento y software que deben funcionar a la perfección.

Una vez introducidos y procesados los contenidos en la plataforma de servicios, hay que entregarlos a los usuarios finales. Sin embargo, esto no es tan sencillo como enviar el contenido a través de Internet.

La entrega en sí debe ser segura, y el usuario final debe ser reconocido y autenticado. Aquí es donde entran en juego los derechos sobre los contenidos, las restricciones de distribución y las funciones operativas. Estas normas garantizan que el contenido se entrega correctamente. Debe enviarse al usuario correcto en el momento adecuado, con el formato y la calidad adecuados.

Además, los dispositivos de consumo son objetivos prioritarios de la piratería. Esto plantea nuevos retos, ya que hay muchas categorías de dispositivos, cada una con sus propios sistemas operativos, entornos de chipset, perfil de vídeo y requisitos de empaquetado de vídeo. Los proveedores de vídeo deben mantener varios marcos de protección para garantizar la seguridad de los contenidos en todos los dispositivos.

Además, el ecosistema de distribución de medios está en constante evolución, con la introducción periódica de nuevas tecnologías y dispositivos. Esto significa que las medidas de seguridad deben actualizarse y adaptarse para seguir el ritmo de los cambios en el ecosistema.

Una estrategia integral para proteger los contenidos multimedia debe abarcar todos los aspectos de la distribución de medios, desde la ingesta de contenidos hasta la distribución en el punto final. Con el software de gestión de derechos digitales, los proveedores de vídeo pueden preservar su reputación. También aumenta la confianza de los consumidores en sus servicios.

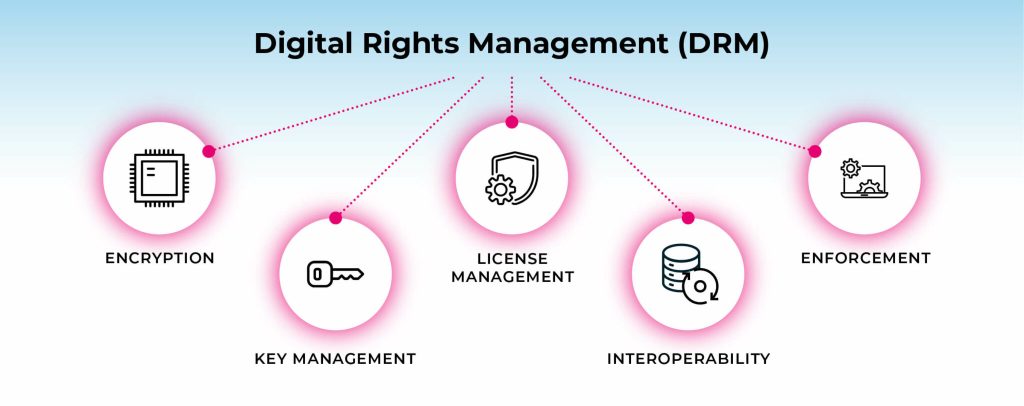

¿Cómo funciona la DRM?

- Cifrado: El software DRM utiliza algoritmos de cifrado para codificar los contenidos digitales, haciéndolos ilegibles sin la clave de descifrado adecuada.

- Gestión de claves: La clave de descifrado suele almacenarse en un servidor controlado por el propietario o distribuidor del contenido. Los usuarios que compran o adquieren la licencia del contenido tienen acceso a la clave, lo que les permite descifrar y acceder al contenido.

- Gestión de licencias: El sistema DRM también utiliza licencias para controlar la forma en que los usuarios pueden acceder a los contenidos y utilizarlos. La licencia define las condiciones de uso, como en cuántos dispositivos se puede reproducir el contenido, durante cuánto tiempo se puede acceder a él y si se puede copiar o compartir.

- Cumplimiento: El cumplimiento de los términos de la licencia se gestiona mediante software DRM. Este software controla el acceso a la clave de descifrado necesaria y limita el número de dispositivos que pueden acceder al contenido. El DRM también puede incluir medidas de anti-piracy , como marcas de agua o huellas digitales, para ayudar a identificar y rastrear las copias ilegales del contenido.

- Interoperabilidad: Los sistemas DRM también pueden incluir normas de interoperabilidad para garantizar que se pueda acceder a los contenidos a través de diferentes dispositivos y plataformas.

¿Cuáles son las principales ventajas de la DRM?

La seguridad debe aplicarse correctamente con salvaguardias, procedimientos y documentación internos. Esto ayudará a los proveedores de vídeo a reducir sus costes operativos.

Preservar los ingresos por servicios

Dar prioridad a la seguridad manteniendo los parámetros de acceso de los consumidores es crucial para garantizar la continuidad de los ingresos por servicios. Para lograrlo, los permisos de acceso sólo deben concederse a usuarios finales que hayan sido verificados como legítimos y auténticos. Para ello pueden utilizarse diversas técnicas, como la autenticación de dos factores y la autenticación por contraseña.

Otra consideración importante es controlar el número total o concurrente de usuarios dentro de un hogar. De este modo, puede evitar el uso compartido de contraseñas y garantizar que sólo los usuarios autorizados utilizan el servicio. Aplicar restricciones geográficas también puede impedir el acceso no deseado desde zonas en las que su servicio no está autorizado a operar.

Para comprender mejor y modelar los parámetros de uso permitidos, los proveedores de vídeo pueden establecer criterios de referencia para los hogares típicos, tales como

- Número máximo de dispositivos

- Usuarios simultáneos en una cuenta

- Nivel admisible de solicitudes de licencia

- Ubicación del consumidor

Comparar esta línea de base con el uso real puede ayudar a identificar patrones de uso anómalos que pueden indicar piratería. Una vez identificados los patrones de uso anómalos, pueden aplicarse tácticas de mitigación mediante dos opciones: el palo o la zanahoria.

Se puede hacer una oferta de marketing amistosa para animar a los usuarios a cumplir los parámetros de uso establecidos. Alternativamente, se pueden realizar ajustes en el servicio para ajustarse mejor a los parámetros establecidos o emprender acciones legales contra los piratas.

Estos pasos permiten a los proveedores de vídeo proteger sus ingresos por servicios con una estrategia proactiva que bloquea el acceso no autorizado y supervisa los patrones de uso anómalos.

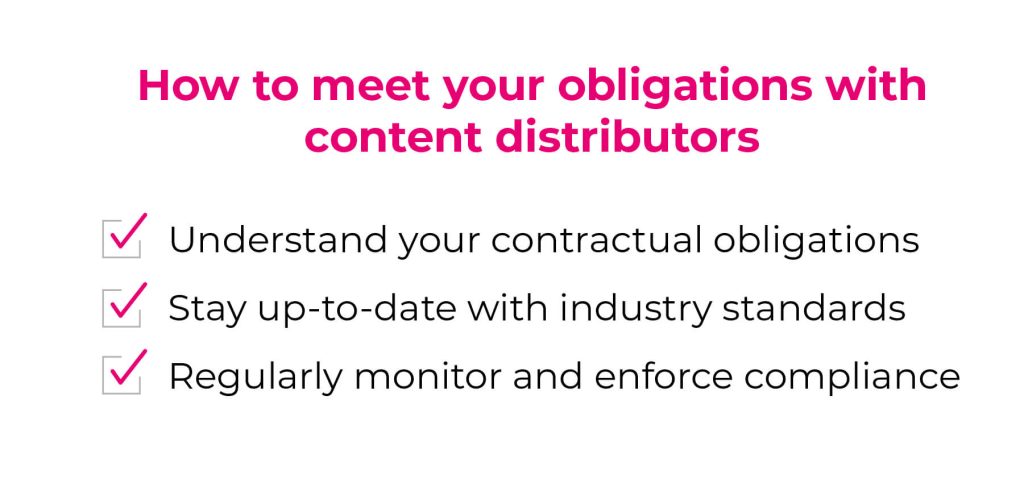

Cumplimiento de las obligaciones

Para entregar contenidos a los usuarios finales, es esencial que los proveedores de vídeo cumplan los requisitos de seguridad de los contenidos y los Programas de Protección de Contenidos. La seguridad de los contenidos salvaguarda los intereses de los creadores y distribuidores de contenidos garantizando que sus contenidos permanezcan seguros y accesibles únicamente a los usuarios autorizados.

Además de las salvaguardias de cara al consumidor, es igualmente importante proteger las condiciones comerciales, como las que existen entre los proveedores de contenidos y sus distribuidores. Cumplir sus obligaciones es crucial para mantener relaciones positivas con sus distribuidores de contenidos.

Las especificaciones de protección de contenidos están diseñadas para garantizar que los proveedores de vídeo cumplan las obligaciones de seguridad de los contenidos. Un ejemplo de ello son las especificaciones de protección de contenidos mejorada y distribución digital de Movielabs, que ayudan a los proveedores de vídeo a implantar un sólido sistema de seguridad que proteja los contenidos de la piratería y el acceso no autorizado.

Además de estos calendarios, la industria cinematográfica también ha introducido nuevas directrices de seguridad en la producción. Estas directrices aseguran el intercambio de activos entre los productores de contenidos y sus socios a lo largo de todo el proceso de producción.

He aquí algunos consejos clave que puede seguir para cumplir con sus obligaciones:

- Comprenda sus obligaciones contractuales: Sus acuerdos de distribución describirán los requisitos y obligaciones específicos que debe cumplir como proveedor de contenidos. Por ejemplo, respetar los requisitos de seguridad de los contenidos, cumplir las directrices de seguridad de la producción y presentar informes periódicos sobre el uso de los contenidos.

- Manténgase al día de las normas del sector: El sector del vídeo evoluciona constantemente, y periódicamente se publican nuevas normas y directrices de seguridad. Para mantener la conformidad, es importante estar al día de estas normas y aplicar los cambios necesarios a las medidas de seguridad.

- Supervise periódicamente y haga cumplir la normativa: Realice un seguimiento de los patrones de uso, lleve a cabo auditorías de seguridad y tome medidas contra cualquier uso no autorizado o infracción de sus medidas de seguridad.

Si no se cumplen las obligaciones, pueden producirse incumplimientos de los acuerdos de distribución, lo que puede dar lugar a la ausencia total de servicio.

Reducir las pérdidas

Los proveedores de contenidos de vídeo se enfrentan a importantes retos a la hora de proteger sus contenidos contra el robo y la distribución no autorizada. El robo de contenidos puede producirse de diversas maneras, y es crucial reducir las pérdidas aplicando medidas eficaces en anti-piracy .

Un paso fundamental para reducir las pérdidas es proteger los derechos deportivos exclusivos del robo y la redistribución a territorios sin licencia. Si el proveedor de vídeo no evita estos incidentes, el licenciante puede negarse a conceder o renovar los derechos de distribución de su programación. Por lo tanto, los proveedores de vídeo deben demostrar que están ejecutando planes para evitar el robo y la distribución no autorizada de sus contenidos.

En algunos casos, los distribuidores de vídeo se han negado a emitir programación original por temor a la piratería, ya que los programadores no pueden garantizarla. Pagar el precio de la exclusividad en estos casos no estaría justificado. Un ejemplo de ello ocurrió en 2020, cuando beIN Media se negó a renovar su contrato con la Deutsche Bundesliga por motivos de piratería.

Para reducir las pérdidas y proteger los derechos exclusivos, una de las formas más eficaces es vigilar la piratería digital y detectar el acceso no autorizado a sus contenidos. Los proveedores deben identificar las fuentes de piratería y utilizar la información para mitigar los riesgos de acceso no autorizado. Pueden utilizar diversas herramientas de supervisión digital para detectar y prevenir la piratería, como rastreadores web, marcas de agua y huellas dactilares.

Al dar prioridad a la prevención de pérdidas, los proveedores de vídeo pueden preservar su potencial de ingresos al tiempo que protegen sus contenidos. También garantiza que cumplan sus obligaciones con los proveedores y distribuidores de contenidos y mantengan una buena reputación en el sector.

Mitigar los riesgos para los ingresos publicitarios

Para incentivar a los usuarios a suscribirse a sus servicios, los distribuidores de vídeo suelen ofrecer programación premium a precios reducidos o incluso gratis, compensando el coste con ingresos publicitarios. Sin embargo, existen ciertos riesgos de seguridad que pueden dañar la reputación de un proveedor de vídeo, como la existencia de apps y anuncios fraudulentos.

Algunos individuos que trabajan para operaciones ilegales podrían recrear la apariencia de una app legítima mediante ingeniería inversa o copia. Con esta app falsa, los actores maliciosos pueden ofrecer contenidos y servicios robados, incrustar software dañino o mostrar anuncios engañosos que lleven al usuario a un peligro mayor.

Una forma de evitar las aplicaciones fraudulentas es aplicar medidas como el cifrado DRM, que puede impedir que los piratas roben y redistribuyan contenidos. Además, los proveedores de vídeo deben estar atentos y vigilar cualquier uso no autorizado de su contenido o marca. Si se descubren aplicaciones fraudulentas, deben denunciarse a las autoridades competentes y retirarse de los canales de distribución lo antes posible.

Otro reto en la lucha contra la piratería es la publicidad fraudulenta, que puede llevar a los usuarios a otras amenazas o estafas. Para combatir esto, los distribuidores de vídeo pueden utilizar tecnologías como la verificación de anuncios, que garantiza que los anuncios son legítimos y se entregan a la audiencia correcta. Los anunciantes también pueden utilizar herramientas antifraude como el software de detección y prevención de fraudes publicitarios para identificar y bloquear los anuncios fraudulentos.

Además, los distribuidores de vídeo pueden tomar medidas para evitar que los usuarios manipulen o se salten los anuncios. Esto puede hacerse endureciendo la aplicación de visionado contra ataques maliciosos y vigilando cualquier comportamiento inusual.

Tomando estas medidas, los proveedores de vídeo pueden ayudar a garantizar que sus contenidos estén protegidos y que su negocio no se vea comprometido por actividades fraudulentas.

Optimización de la distribución de vídeo

La optimización de la distribución es un aspecto crucial del suministro de contenidos de vídeo que requiere una cuidadosa consideración para garantizar la entrega eficiente de contenidos a los usuarios finales. Sin embargo, este proceso está plagado de riesgos, como el acceso ilegal a los contenidos y los picos de tráfico que pueden provocar pérdidas de ingresos, degradación de la calidad del servicio y aumento de los costes.

Una estrategia para optimizar la distribución consiste en reducir el coste de la capacidad de la CDN detectando y mitigando el tráfico ilegal en la red del proveedor de vídeo. Al reducir el tráfico ilegal, el coste de transporte puede reducirse significativamente, liberando recursos para el tráfico legítimo. Esto puede lograrse mediante diversos métodos, como el análisis de los patrones de tráfico y la aplicación de medidas para bloquear las solicitudes sospechosas.

Otra estrategia para optimizar la distribución es controlar el acceso a la CDN mediante la tokenización. Esto significa que el acceso al contenido se concede a través de tokens únicos que se cifran y transmiten de forma segura a través de la cadena de distribución. Sin embargo, la tokenización también puede ser vulnerable a los ataques de piratas que intentan robar activos. Para mitigar este riesgo, hay que poner en marcha medidas de refuerzo contra el robo y detectar los intentos de sustracción de datos de autenticación.

Además de protegerse contra el acceso ilegal, los proveedores de vídeo también deben asegurarse de que su infraestructura puede soportar picos de tráfico sin degradar la calidad del servicio. Sobreaprovisionar la red es una solución cara que no siempre es necesaria. En su lugar, la optimización de la entrega de contenidos requiere un profundo conocimiento de los patrones de tráfico y la capacidad de escalar los recursos en función de la demanda.

Por último, los proveedores de vídeo deben estar atentos para detectar y mitigar los ataques al ecosistema de distribución de contenidos OTT por parte de actores clandestinos con intenciones ilegales. Esto puede lograrse mediante la supervisión continua de la actividad de la red y la aplicación de medidas para detectar y responder a actividades sospechosas.

La distribución de vídeo requiere un enfoque polifacético que equilibre la necesidad de un suministro eficaz de contenidos con la necesidad de protegerse contra la piratería y garantizar la calidad del servicio. Aplicando las estrategias descritas, los proveedores de vídeo pueden reducir costes, mejorar la calidad del servicio y proteger sus contenidos contra el acceso ilegal y la piratería.

Preservar la reputación

Mantener una reputación positiva es esencial para los proveedores de vídeo que quieran seguir siendo competitivos en el mercado. Una de las amenazas más importantes para la reputación de un proveedor de vídeo es la piratería. Los consumidores esperan que las fuentes legítimas ofrezcan contenidos de calidad, y la piratería socava esta expectativa.

Por ello, es fundamental que los proveedores de vídeo tomen medidas para preservar su reputación. Uno de los elementos esenciales de una buena seguridad es evitar el fraude de credenciales, que puede dar lugar a numerosas amenazas.

- Los piratas informáticos suelen robar bases de datos de identificaciones y contraseñas de consumidores, que luego venden en mercados clandestinos por una fracción del coste original. Los piratas pueden utilizar la automatización para probar estas credenciales contra cuentas de medios de comunicación, y las que funcionan se guardan aparte.

- Tras obtener credenciales válidas, los piratas pueden utilizarlas para realizar ataques de phishing, que pueden desembocar en ataques de malware contra el desprevenido titular de la cuenta. A continuación, se puede culpar al proveedor de vídeo del ataque.

- Al detectar el fraude de credenciales mediante un uso anómalo, los proveedores de vídeo pueden prevenir este tipo de ataques, reduciendo así el riesgo para su reputación.

Aumentar la confianza de los consumidores en los contenidos y servicios de vídeo

No basta con aplicar medidas de DRM y anti-piracy . También es importante comunicar a los consumidores que sus contenidos están protegidos y que se respeta su privacidad. Las buenas prácticas de seguridad no sólo protegen los contenidos de vídeo, sino que también aumentan la confianza de los consumidores.

Una de las formas de generar confianza entre los consumidores es asegurarse de que las medidas de DRM y anti-piracy están actualizadas y se aplican con eficacia. Esto incluye utilizar el cifrado DRM para proteger los contenidos, garantizar que la autenticación del usuario sea segura y aplicar medidas para impedir la copia y distribución no autorizadas de contenidos.

Otro aspecto importante de las buenas prácticas de seguridad es la transparencia. Los consumidores deben estar informados de cómo se recogen, almacenan y utilizan sus datos personales. Esto incluye información sobre cómo funcionan las medidas DRM y anti-piracy , qué datos se recogen y cómo se utilizan para mejorar la experiencia del usuario.

Es más probable que los consumidores se suscriban a un servicio o compren contenidos si tienen la sensación de que se respeta su privacidad y se protegen sus contenidos. Al establecer esta confianza, los creadores y distribuidores de contenidos pueden crear una base de clientes fieles, lo que se traduce en mayores ingresos y un negocio más fuerte en general.

Una guía completa para entender el ecosistema DRM

Para ayudar a los creadores de contenidos, distribuidores y otros agentes del sector a navegar por el complejo mundo de la gestión de derechos digitales (DRM), Verimatrix se enorgullece de ofrecer nuestra guía "Ecosistema DRM y buenas prácticas de seguridad".

Si desea proteger sus contenidos de vídeo de la piratería y asegurar sus fuentes de ingresos, nuestro libro electrónico es un recurso esencial. Gracias a las opiniones de los expertos, los consejos prácticos y la cobertura exhaustiva de todos los aspectos de la DRM, esta guía le ayudará a mantenerse a la vanguardia y a proteger sus valiosos contenidos.

Preguntas frecuentes

1. ¿Qué es la DRM?

La gestión de derechos digitales (DRM) es una herramienta fundamental para proteger los contenidos digitales protegidos por derechos de autor. Implica el uso de diversas tecnologías y medidas para controlar y limitar el acceso a los contenidos digitales, garantizando que solo los usuarios autorizados puedan acceder a ellos y utilizarlos.

2. ¿Qué contenidos están protegidos por DRM?

El tipo de contenidos protegidos por DRM varía en función del sistema DRM utilizado. Sin embargo, en general, cualquier contenido digital que esté protegido por la ley de derechos de autor puede estar protegido por DRM.

Esto incluye:

- Vídeos (películas, programas de televisión, etc.)

- Música

- Libros electrónicos

- Software

Además de proteger tipos específicos de contenidos, la DRM también puede utilizarse para proteger información personal como nombres de usuario, contraseñas e información de pago. Esto ayuda a prevenir el robo de identidad y el fraude.

3. ¿Cuál es un ejemplo de DRM?

Un ejemplo de DRM en acción es el uso de marcas de agua digitales. Una marca de agua digital es un identificador único que se incrusta en el propio contenido digital, a menudo de forma invisible a simple vista. Esta marca de agua puede utilizarse para identificar la fuente original del contenido, rastrear su uso y evitar copias y distribuciones no autorizadas.

Además de las marcas de agua digitales, la DRM también puede implicar el uso de tecnologías de cifrado. El cifrado implica el uso de algoritmos para codificar los datos de modo que sean ilegibles sin la clave de descifrado adecuada. Puede utilizarse para proteger contenidos digitales, como vídeos, de usuarios no autorizados.

Estos son sólo dos ejemplos de tecnología DRM que pueden utilizar los creadores y proveedores de contenidos para salvaguardar su valiosa propiedad intelectual y mantener el control sobre su distribución y uso.

4. ¿Se puede evitar el DRM?

Los individuos decididos a menudo pueden encontrar formas de saltarse las protecciones DRM, pero esto es ilegal y puede acarrear consecuencias legales.

El efecto Counterspy : La eficacia operativa y el fin de las pérdidas por piratería